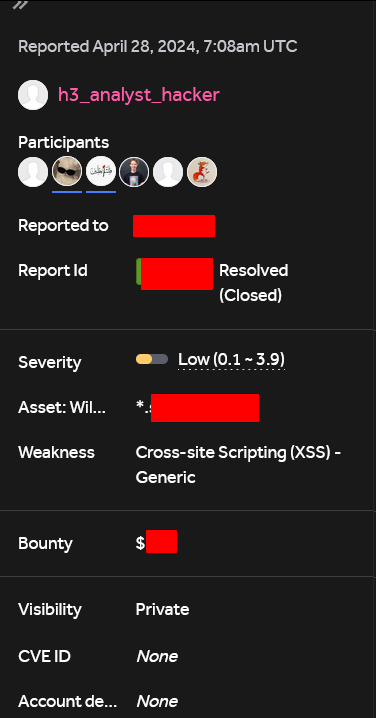

I currently have 10+ vulnerability reports under review since Dec 2025, with 4 already assessed in Jan 2026 — but no updates since then.

Following up hasn’t led to any response so far.

Appreciate support from @YesWeHack

English

Amralaa

25 posts

@amralaa667

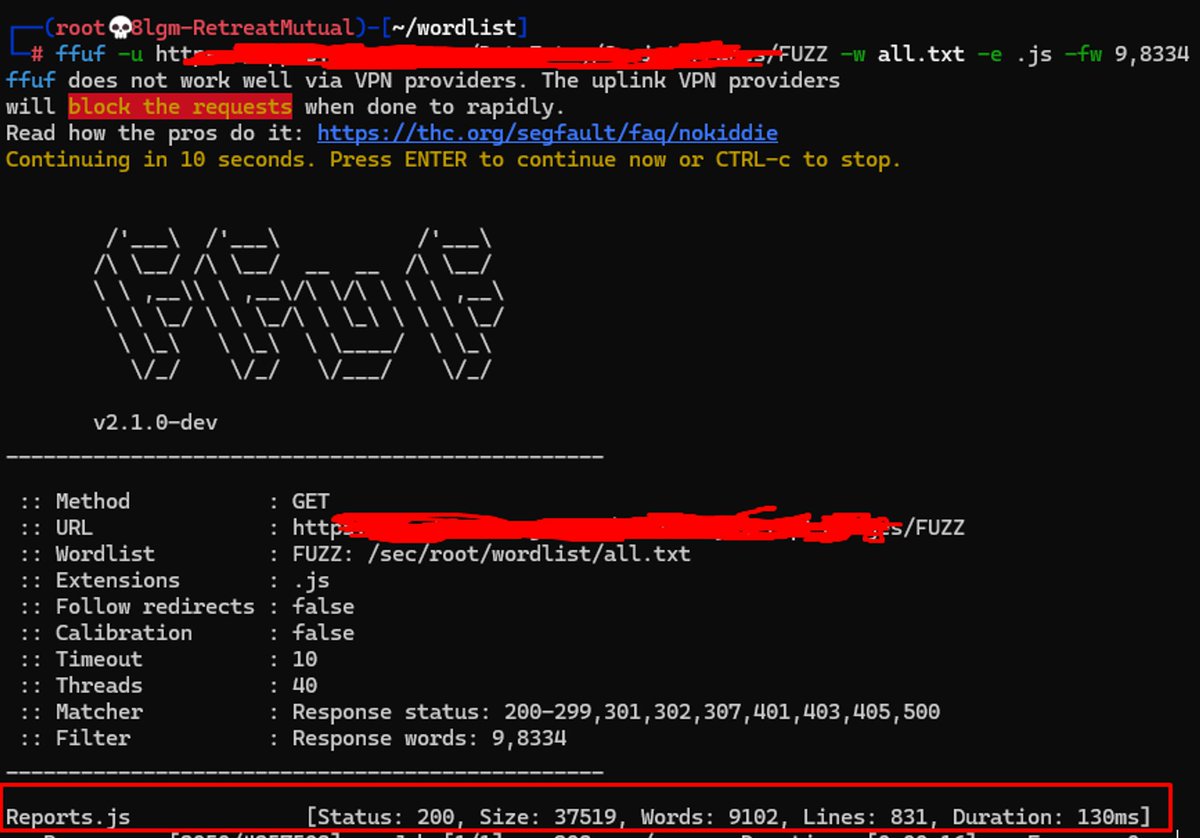

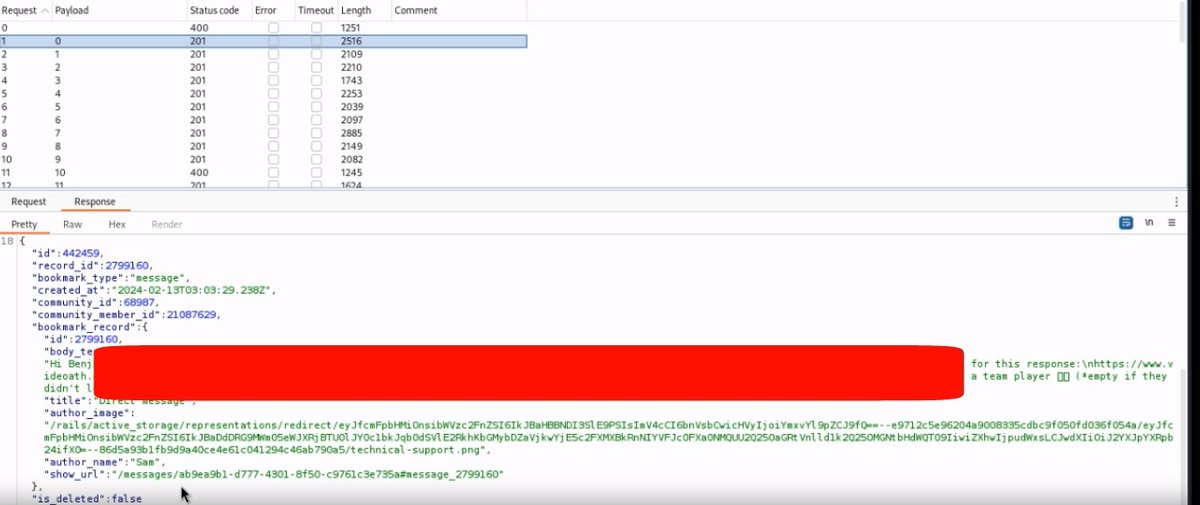

Web Pentester 🔎 | Cybersecurity Enthusiast