Dios de la Ruin-a

66.9K posts

Dios de la Ruin-a

@Diosruin

Dios de la area IT Sarcasmo y mucho humor Negro. Racial Level Doppelgänger level 15 Elder Lich level 15 Overlord level 5 Job Level Ruler of Death Level 15

Es cuaresma y lo único que tenía para echarle a mi atún era Froot Loops.

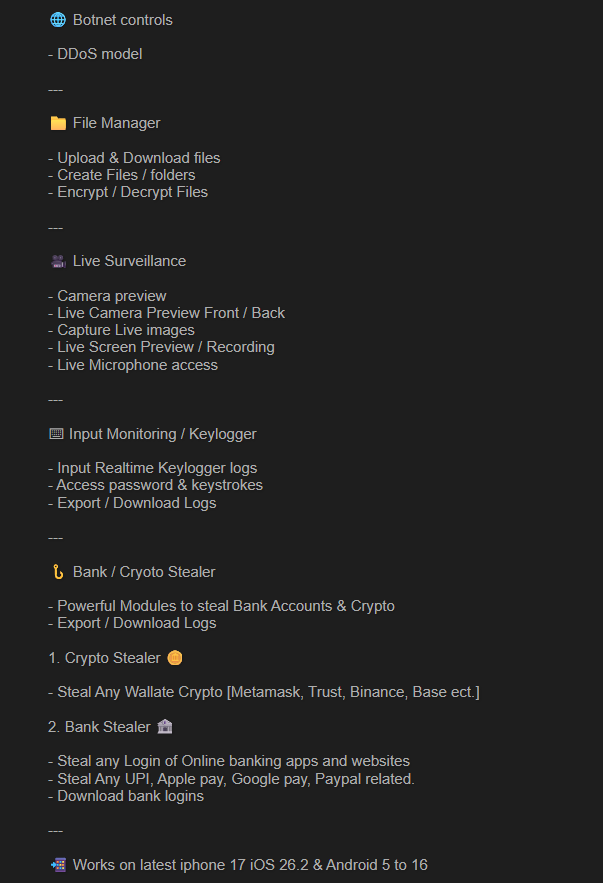

🛡️ Microsoft to Remove EXIF Data for Images Shared on Teams Source: cybersecuritynews.com/microsoft-remo… Microsoft has announced an important update for its Teams platform. As part of the March 2026 feature rollout, Microsoft Teams will now automatically remove EXIF metadata from all images shared across chats and channels. This privacy-by-default measure aims to protect users from unintentionally leaking sensitive location and device information to internal colleagues, external guest partners, or potential threat actors. EXIF data is hidden text embedded inside digital photos. When capturing a picture, the file quietly records highly specific details. #cybersecuritynews #microsoftteams