这个应该没人看懂这是个多么自然的想法,解释一下。

OpenCLI最终的目标是:

输入1条 prompt: 总结我的微信文章

FirstIntent

177 posts

@firstintentdev

We build agents that get things done. Intent first.

这个应该没人看懂这是个多么自然的想法,解释一下。

OpenCLI最终的目标是:

输入1条 prompt: 总结我的微信文章

让 Claude Code 分析了一遍 claude-code-sourcemap 源码,把逻辑全部抽离出来,写了个 open-agent-sdk,用于替代 claude-agent-sdk 使用 claude-agent-sdk 做过 Agent 产品的都知道,其本质是在 claude code 的基础上套了一层壳,做成 sdk 给第三方接入,可以加速 Agent 产品的开发,但是弊端也很明显: 1. claude-agent-sdk 依赖 claude code,而 claude code 是不开源的,一切都是黑盒调用,出了问题你没法修 2. claude-agent-sdk 接到的 query,需要创建 claude code 进程去处理,开销很大,不适合云端规模化调用 在 Claude Code 源码基础上实现的 open-agent-sdk 1. 完全兼容 claude-agent-sdk 的接口形式,只需换个包名即可快速替换 2. 完全开源,你可以接入到你的 Agent 后做定制化修改,不再是黑盒调用 3. 函数调用,不依赖本地 cli 进程,没有额外的开销,云端 Agent 高并发不愁 想到一个有意思的比方不知道合不合适😄 Claude Code 家后院起火,我让 Claude Code 把家里的桌椅板凳、锅碗瓢盆都搬出来,盖了一座新房子,让大家都可以免费住。🐶 MIT 协议开源,欢迎使用。👇 github.com/shipany-ai/ope…

Tailscale 推出了 Aperture,一个支持反向代理所有 API Key 的中央网关,天哪这不是就是我做的 nkmc.ai 吗?思路一模一样我的妈!

Claude Subagents vs. Agent Teams, explained! TL;DR Most people reach for multi-agent systems too early. Start with a single agent and only add complexity when you can measure that it's needed. When you do need multiple agents, Claude offers two models: sub-agents (isolated, fire-and-forget workers) for embarrassingly parallel tasks, and agent teams (persistent, peer-communicating instances) for work requiring ongoing negotiation. Key design rule: split by context, not by role. Handoffs degrade quality. Most importantly: start with a single agent. Multi-agent systems only earn their cost when you need context protection, true parallelism, or conflicting specializations. Better prompting on one agent often beats an elaborate pipeline.

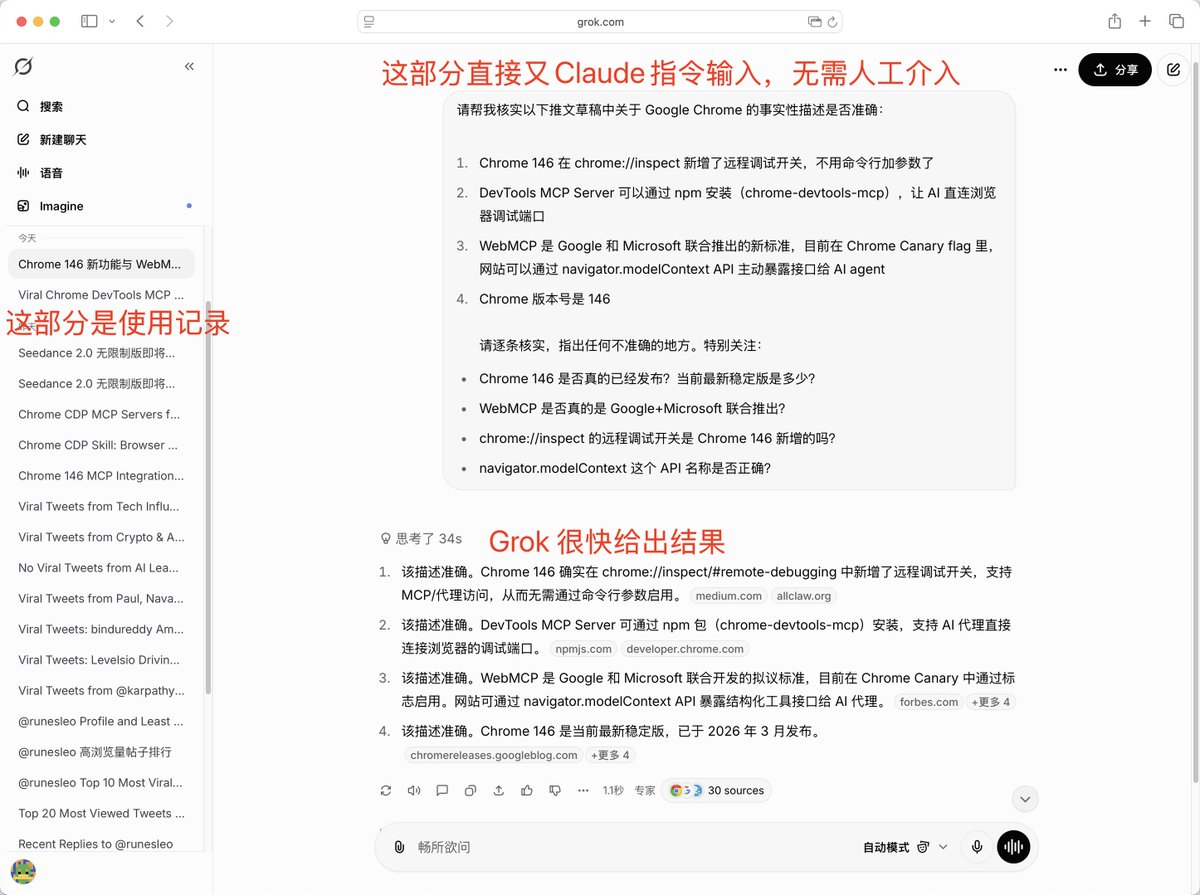

给 Claude Code 接了个 X 搜索引擎。 基于 Grok 搭了个本地桥接服务,常驻后台,Claude Code 需要搜 X 时自动调用。终端一行命令,几秒返回摘要 + 相关用户原话。 两个关键优势:不走 X 官方 API(省掉每月 $200 的 Basic 套餐),而且能搜到实时动态——API 搜索有延迟和索引限制,Grok 直接拿最新的。(前提:可能需要 X Premium+/Premium的 Grok 权限) 最典型的场景:跟 Claude Code 干活时想知道某个话题在 X 上的最新讨论——谁在聊、什么观点、有没有坑。以前得切浏览器手动搜,现在 Claude 自己去查,带着摘要回来继续干活。 搭完之后回不去了。信息获取从"我去找"变成"它帮我找",体感完全不一样。

我对这届自媒体们很失望 他们 FOMO Openclaw 一个多月 用 AI 写了几万篇各种废话文学 却没见过谁 2 分钟回答清楚最关键的四个问题 - 本质是什么? - 怎么实现的? - 解决了什么问题? - 适合拿来做什么? 这难道很难吗?这几个问题都是一句话能说清楚的 AI 时代,用最短话/图进行表达才是优势啊

如图, @zengjiajun_eth 正在解决 Agent 来做 Payment 的痛点,欢迎大家关注 @elytro_eth