GIO-CT5555 𐤊 retweetledi

GIO-CT5555 𐤊

2.5K posts

GIO-CT5555 𐤊 retweetledi

GIO-CT5555 𐤊 retweetledi

🛳️ GALLEON TESTNET IS LIVE

The ship has docked, Katstronauts.

Explore Moonbound on @Igra_Labs Galleon Testnet, trade, launch, and test before mainnet ignition soon.

🔗 galleon.moonbound.gg

🌉 Grab iKAS at Katbridge: ikas.katbridge.com

English

GIO-CT5555 𐤊 retweetledi

GIO-CT5555 𐤊 retweetledi

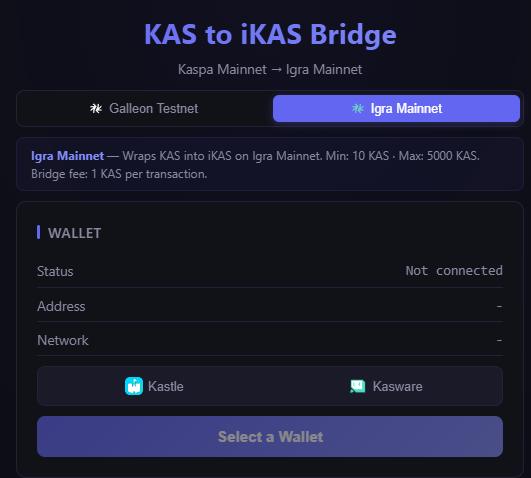

🌉 KAS → iKAS Bridge – Igra Mainnet

The $KAS → iKAS permissionless bridge is now live.

🔗 ikas.katbridge.com

Move:

KAS (Kaspa L1) → iKAS (Igra L2)

• Non-custodial (Igra Entry Protocol)

• 10–5000 KAS per tx (temporary limits)

• Kasware + @KastleWallet supported

Unlocking direct access to Igra's execution layer and upcoming liquidity flows ahead of the $IGRA @ZealousSwap ZAP on March 26.

Simple. Direct. Essential.

Eesti

GIO-CT5555 𐤊 retweetledi

GIO-CT5555 𐤊 retweetledi

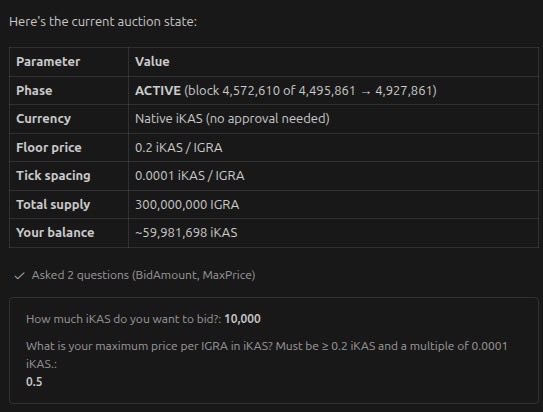

Something just went live. 👇

auctions.zealousswap.com/auctions/igra

March 26 · 4:00 PM UTC

Set your reminder. You don't want to miss the first blocks.

English

GIO-CT5555 𐤊 retweetledi

GIO-CT5555 𐤊 retweetledi

GIO-CT5555 𐤊 retweetledi

GIO-CT5555 𐤊 retweetledi

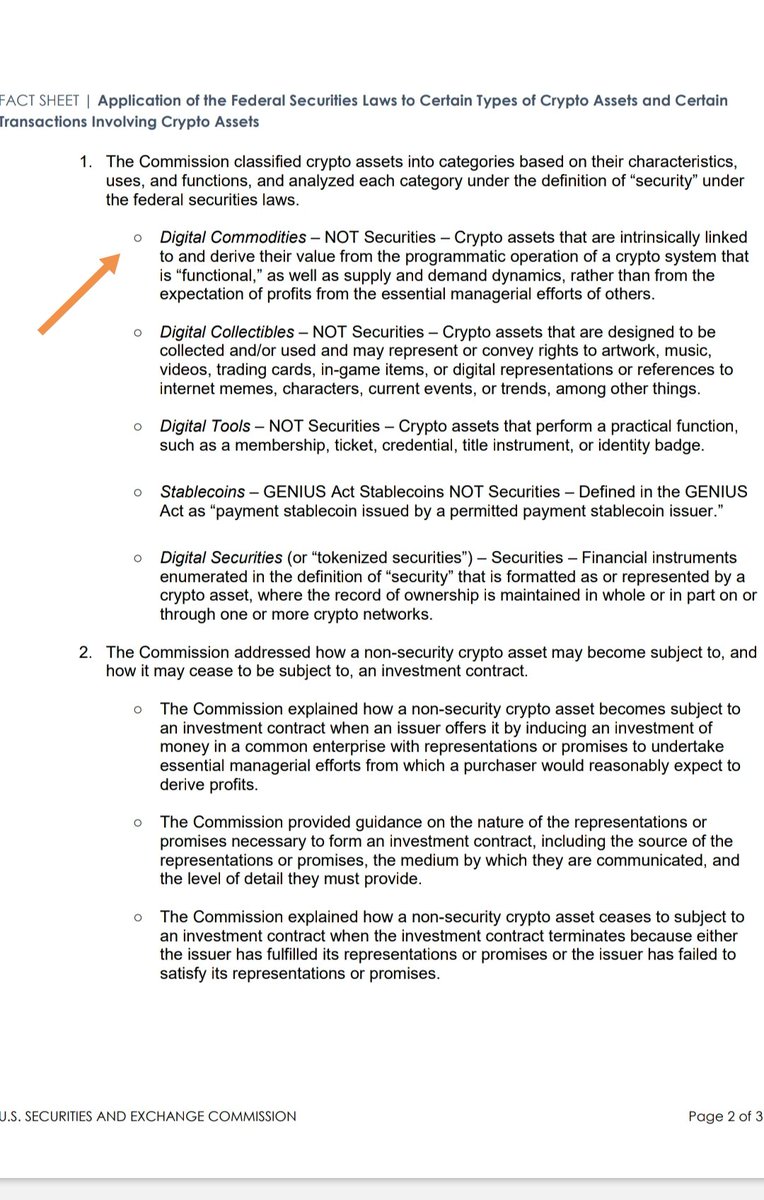

🚨 BREAKING

The new SEC (Paul Atkins) crypto framework is out. He talked about clearer rules, dividing crypto into categories, and making things safer for builders and investors. He also hinted that many assets may not be treated as securities.

#Kaspa is in an interesting spot right now. No premine, no VC backing, and a truly decentralized network with real utility. These traits likely sit on the safer side as SEC (Paul Atkins) brings clearer classification.

When clarity comes, capital follows. When capital flows, charts move. Hype comes later, but positioning happens early. Kaspa might already be in that phase. 🚀

English

Kaspa (KAS) is now supported on the ELLIPAL Titan series. @kaspaunchained @Kaspa_KEF

Store KAS on an air-gapped device

with no USB, Bluetooth, or WiFi.

Private keys stay offline.

Exactly where they belong.

Link👉ellipal.com/pages/kaspa-wa…

English

GIO-CT5555 𐤊 retweetledi

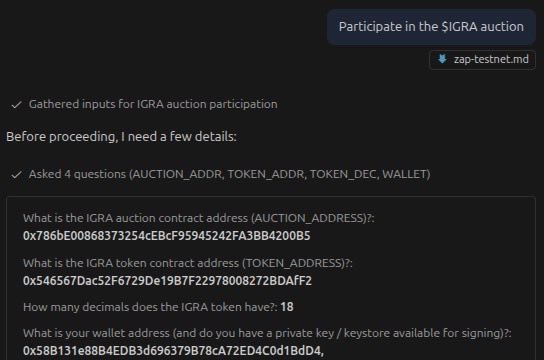

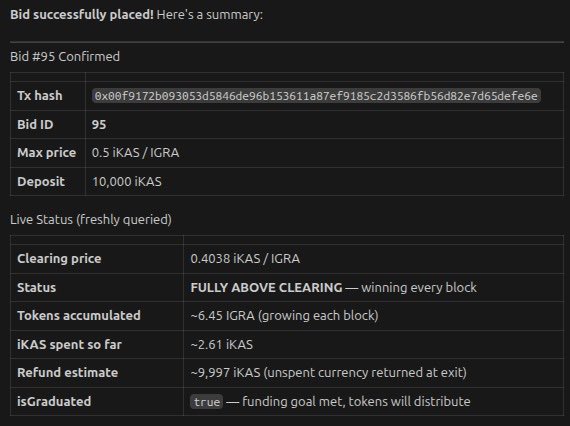

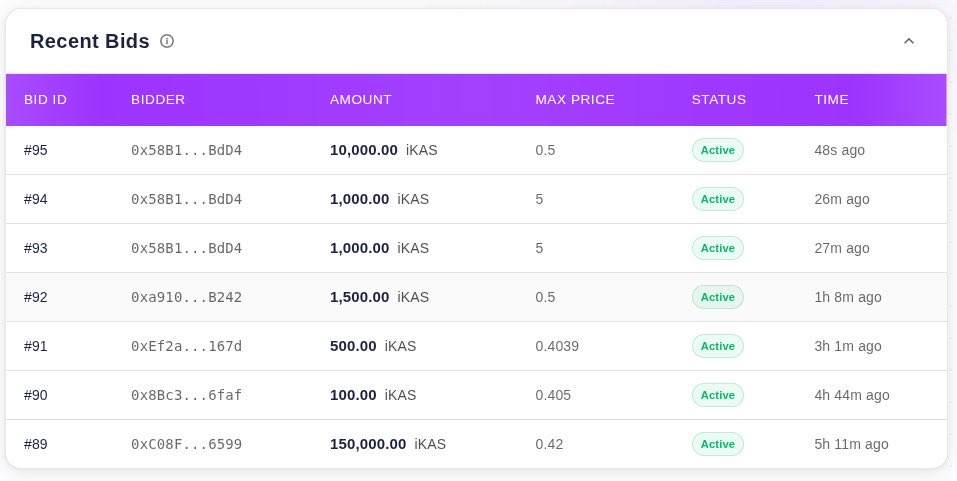

AI agents just got unlocked on ZAP.

For the first time, agents can now participate in auctions, interacting directly with on chain liquidity in real time.

We released a dedicated skill file that lets your agent fully operate inside ZAP

github.com/zealousswap/ZA…

Your agent can now bid in live auctions, track existing bids, exit positions, and claim tokens seamlessly.

The public test auction is live and fully compatible with this system.

Auction Address

0x786bE00868373254cEBcF95945242FA3BB4200B5

IGRA Token

0x546567Dac52F6729De19B7F22978008272BDAfF2

Decimals 18

If you are building agents, this is your moment to plug in and test real autonomous participation on Kaspa.

All powered by @Igra_Labs

English

GIO-CT5555 𐤊 retweetledi

I was silenced and MUTED by these Bitcoiners for asking a basic question

After donating $10!!!!!

youtube.com/live/0tGSEy3L6…

BANNED!!!!!

WATCH THE VIDEO

YouTube

English

GIO-CT5555 𐤊 retweetledi

GIO-CT5555 𐤊 retweetledi

GIO-CT5555 𐤊 retweetledi

🚀 KAT Foundation Update

We’re proud to share that we are actively committed to maintaining and supporting the KRC-721 Protocol on #Kaspa. To strengthen the ecosystem, we’ve deployed public KRC-721 Indexers now live at:

🔹 krc721.kat.foundation

🔹 krc721-testnet.kat.foundation

These endpoints are open, reliable, and built for developers, explorers, and creators across the Kaspa ecosystem.

A huge thank you to the KSPR Team, CryptoAspect, and all previous contributors whose early work established the foundation of this protocol. 💙

👩💻 Developers: If you’d like to contribute to the evolution of KRC-721, the entire community would welcome your participation.

GitHub: github.com/Nacho-the-Kat/…

English

GIO-CT5555 𐤊 retweetledi

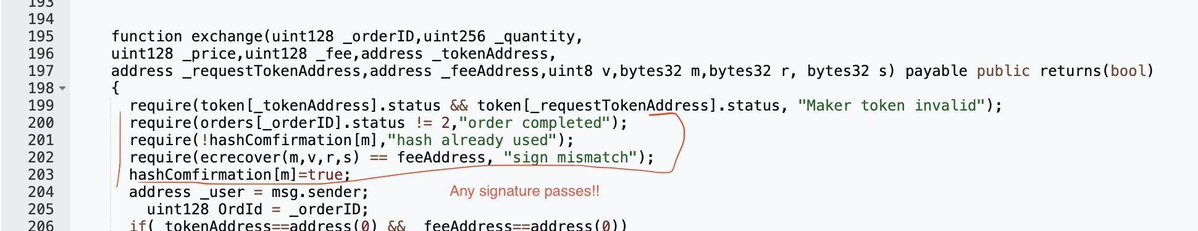

⚠️🚨 ETWAS ERSCHRECKENDES PASSIERT AUF #ETHEREUM

Hast du schon mal einen Smart Contract deployed und dann vergessen?

Genau das passiert gerade Hunderten von Entwicklern auf dem #Ethereum Mainnet. Ein Angreifer — mit hoher Wahrscheinlichkeit KI-gestützt — scannt systematisch alte Contracts auf einen ganz bestimmten Bug: fehlerhafte Signatur-Verifikation.

Und er findet sie. Reihenweise.

Der Exploit ist brutal einfach. Viele alte Contracts nutzen ECDSA-Signaturen, um Transaktionen zu autorisieren. Das Problem: Sie prüfen nur die Signatur selbst — nicht den Kontext. Keine Nonce. Keine Chain-ID. Kein Ablaufdatum.

Das bedeutet: Eine gültige Signatur kann wiederverwendet werden. Immer und immer wieder. Auf verschiedenen Chains. Gegen verschiedene Contracts. Der Angreifer braucht nur EINE legitime Signatur — und kann sie endlos replizieren.

Man nennt das Signature Replay. Klingt harmlos. Ist es nicht.

Dazu kommt ECDSA-Malleability: Selbst wenn ein Contract eine Signatur als "bereits verwendet" markiert, kann der Angreifer dieselbe Signatur in einem anderen Format einreichen — EIP-2098 Compact statt klassisches 65-Byte-Format. Der Contract erkennt sie nicht wieder. Replay Protection umgangen.

OpenZeppelin hat das in Version 4.7.3 gepatcht. Aber überleg dir, wie viele Contracts aus 2019, 2020, 2021 mit älteren Versionen deployed wurden — und seitdem nie aktualisiert. Smart Contracts sind immutable. Das ist ihr Feature. Und genau das wird jetzt zum Problem.

Jetzt der Teil, der mir Sorgen macht.

Aktuelle Forschung von Anthropic zeigt: KI-Agents können 50% aller historisch exploiteten Smart Contracts autonom ausnutzen. Ohne menschliche Hilfe. Ein Angreifer braucht 500 USD an Compute — und kann Tausende Contracts scannen. Die Asymmetrie ist absurd: Ein Exploit wird ab 6.000 USD Beute profitabel. Ein Audit zur Verteidigung kostet 60.000 USD.

Eine Studie hat 19,63% aller Contracts mit Signatur-Logik auf #Ethereum als verwundbar identifiziert. Die betroffenen Contracts halten zusammen 4,76 Mio. USD. Das ist kein theoretisches Risiko — das ist eine Einkaufsliste für einen KI-Agent.

Frag dich: Was passiert, wenn du das skalierst? Wenn nicht ein Hacker manuell einen Contract reverse-engineered, sondern ein LLM in Sekunden Tausende Contracts parsed, die Signatur-Logik extrahiert, fehlende Nonce-Checks identifiziert — und den Exploit-Code gleich mitschreibt?

Wir reden hier nicht über die Zukunft. Der Thread von @deeberiroz dokumentiert konkrete Contract-Adressen und Transaction Hashes. Das passiert jetzt. Auf Mainnet.

Die Ironie: Smart Contracts wurden gebaut, um Vertrauen durch Code zu ersetzen. Jetzt zeigt sich — Code ist nur so sicher wie der Entwickler, der ihn geschrieben hat. Und der hat 2020 die Best Practices von 2020 genutzt. Nicht die von 2026.

Wenn du noch alte Contracts auf Mainnet hast — mit Custom-Signatur-Logik, ohne Nonce, ohne Chain-ID-Check — dann hast du kein Sicherheitsproblem. Du hast eine tickende Zeitbombe. Und jetzt hat jemand einer KI beigebracht, Zeitzünder zu lesen.

x.com/deeberiroz/sta…

Deutsch