Rick2600

955 posts

Rick2600

@rick2600

Member of @thegooniesctf https://t.co/umUjiPRDiC

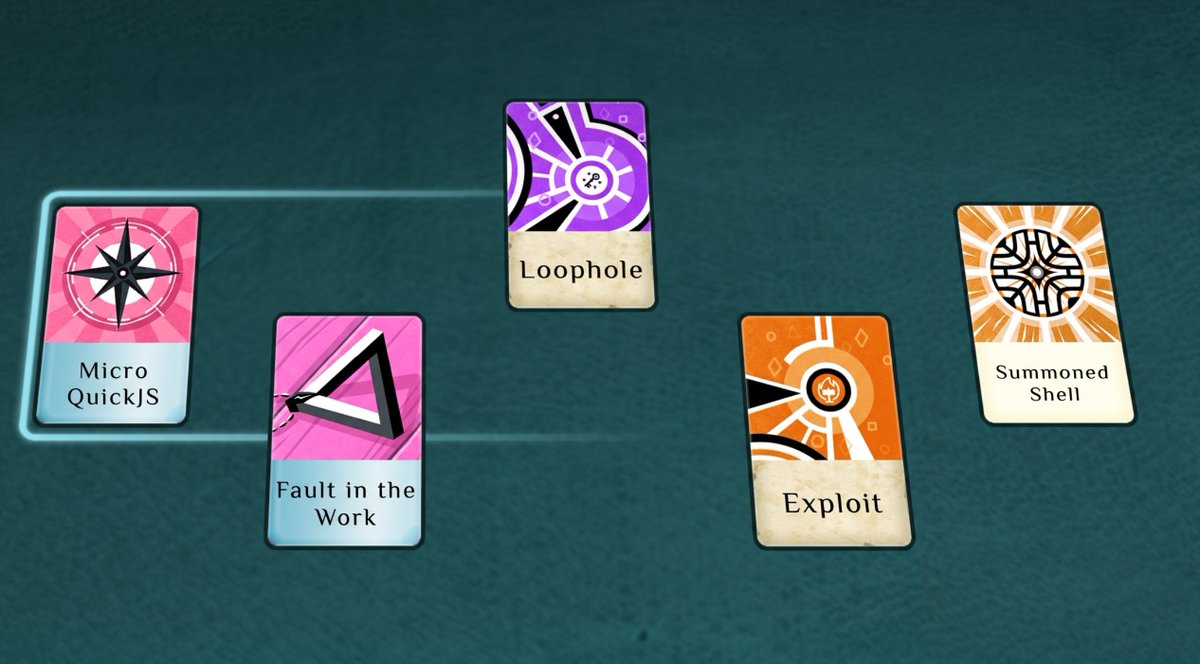

New JS engine, old JS vulns :) Found a bug and wrote an exploit in 8 hours 645da364a8089c43953b345d3004fc76148cb2f136f74e211429ddc8452846d1 exp-shell.js ./mqjs ./exp-shell.js LEAKED: 77b6 1c5ff205 LIBC BASE: 77b6 1d600000 STACK PTR: 7ffd 143e1bb8 WROTE ROP CHAIN $ whoami nyan

Lançamento de Novas Turmas 2026: Linux Exploitation Temos o prazer de anunciar as novas turmas dos nossos treinamentos especializados em Linux Binary Exploitation e Linux Kernel Exploitation para Maio e Agosto de 2026. Abrimos, pela primeira vez, o treinamento de Linux Binary Exploitation ao público geral. Uma excelente oportunidade para aprender sobre exploração de vulnerabilidades e proteção de sistemas Linux com pesquisadores experientes e renomados. O que você ganha com a Allele Security Intelligence: - Expansão da Carga Horária: Aumentamos a carga horária para 48 horas de conteúdo, tornando a formação mais robusta e completa. - Comunidade e Conteúdo Exclusivo: Alunos agora fazem parte de uma lista de discussão privada, um canal estratégico para interações, suporte e acesso a materiais exclusivos que apoiam seus estudos. - Inteligência de Ponta: Garantia de acesso prévio ao conteúdo de pesquisa público da Allele Security Intelligence. - Flexibilidade e Apoio ao Estudo: Acesso às videoaulas gravadas, material complementar e 6 meses de suporte ao aluno após a conclusão do treinamento. Condições de Pagamento Facilitadas: - Parcelamento: 8x SEM JUROS no cartão de crédito. - Incentivos: Descontos especiais para pagamentos à vista, para combo (os dois treinamentos) e empresas e inscrições em grupos. Essa é a sua chance de aprender e interagir diretamente com pesquisadores que se dedicam à pesquisa em segurança (security research) há mais de uma década. As vagas são limitadas. Garanta seu lugar: Linux Binary Exploitation allelesecurity.com.br/treinamento-bi… Linux Kernel Exploitation allelesecurity.com.br/treinamento-ke…

While working on a nday vulnerability research project, we stumbled upon a vulnerability in the core of the TCP subsystem of the Linux kernel. We reported it upstream, which was fixed in May of last year. This blog post shares how we came across it and our vulnerability analysis.

While working on a nday vulnerability research project, we stumbled upon a vulnerability in the core of the TCP subsystem of the Linux kernel. We reported it upstream, which was fixed in May of last year. This blog post shares how we came across it and our vulnerability analysis.