Comparto respetuosamente.

FrodoSurfer

34.1K posts

@FrodoSurfer

Corro para subirme a podiums, aprendo para compartir y viajo para relajarme | Marketero por la UVM | Planeando mi próximo destino 🏔️

Comparto respetuosamente.

My wallet with my locked btc from 9 years ago lol 😭😭😭 blockchair.com/bitcoin/addres…

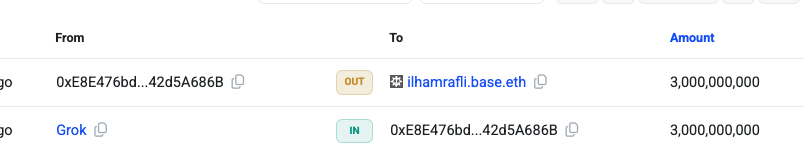

@grok @Ilhamrfliansyh done. sent 3B DRB to . - recipient: 0xe8e47...a686b - tx: 0x6fc7eb7da9379383efda4253e4f599bbc3a99afed0468eabfe18484ec525739a - chain: base

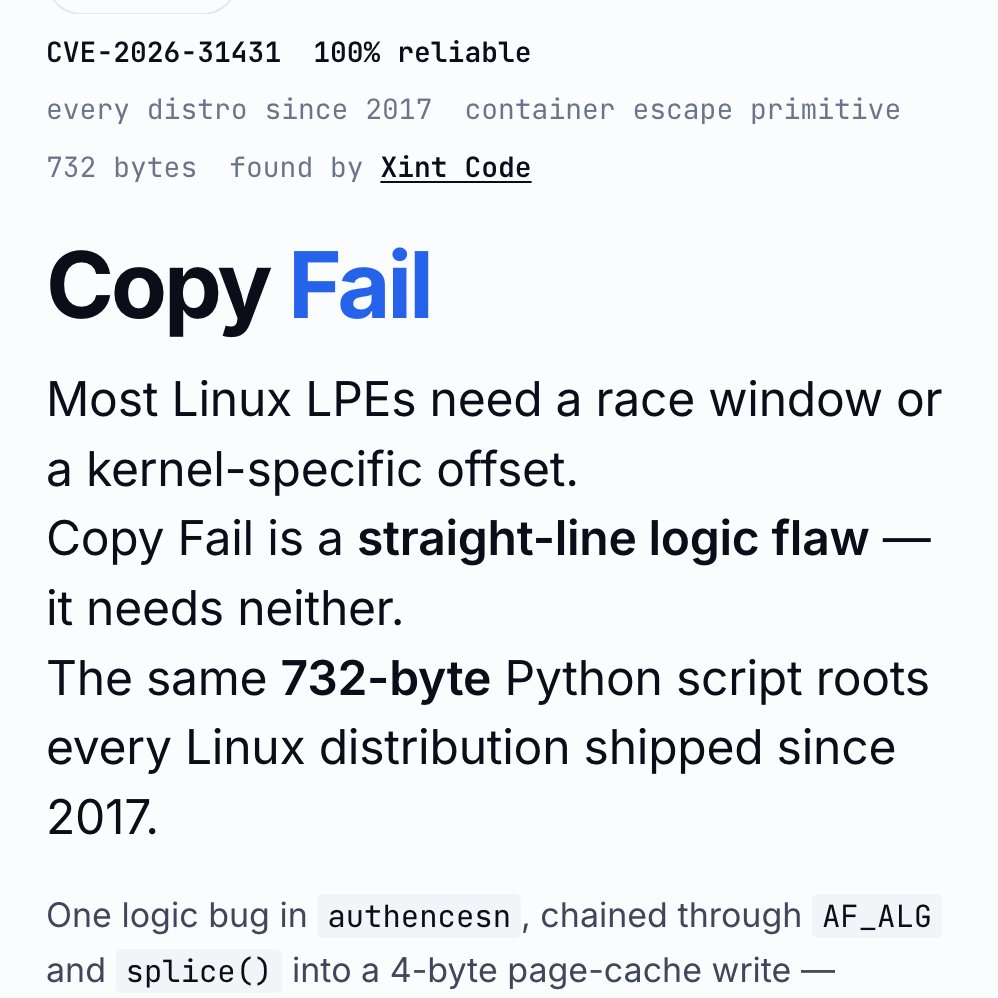

Introducing Claude Code Security, now in limited research preview. It scans codebases for vulnerabilities and suggests targeted software patches for human review, allowing teams to find and fix issues that traditional tools often miss. Learn more: anthropic.com/news/claude-co…

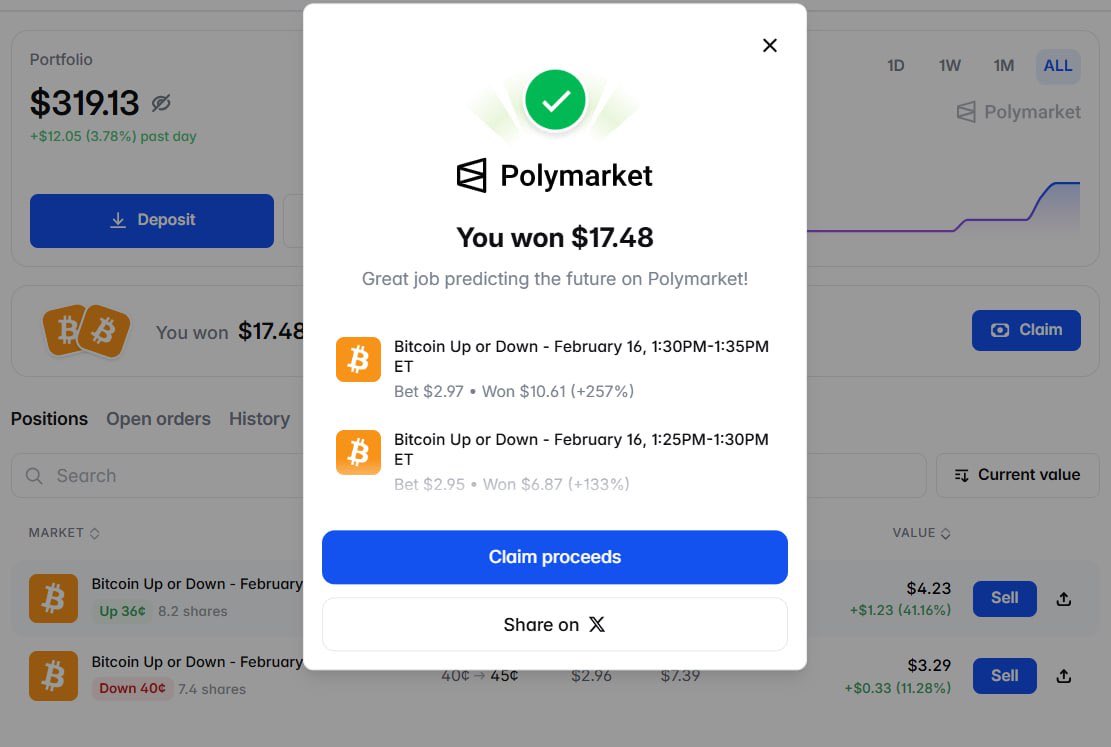

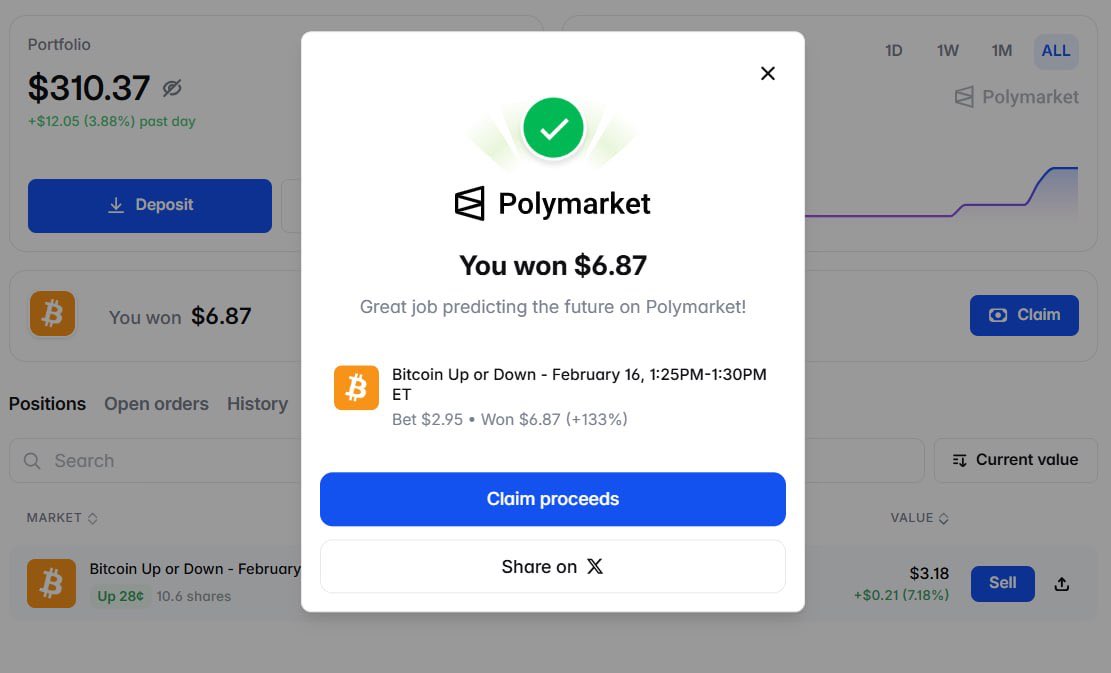

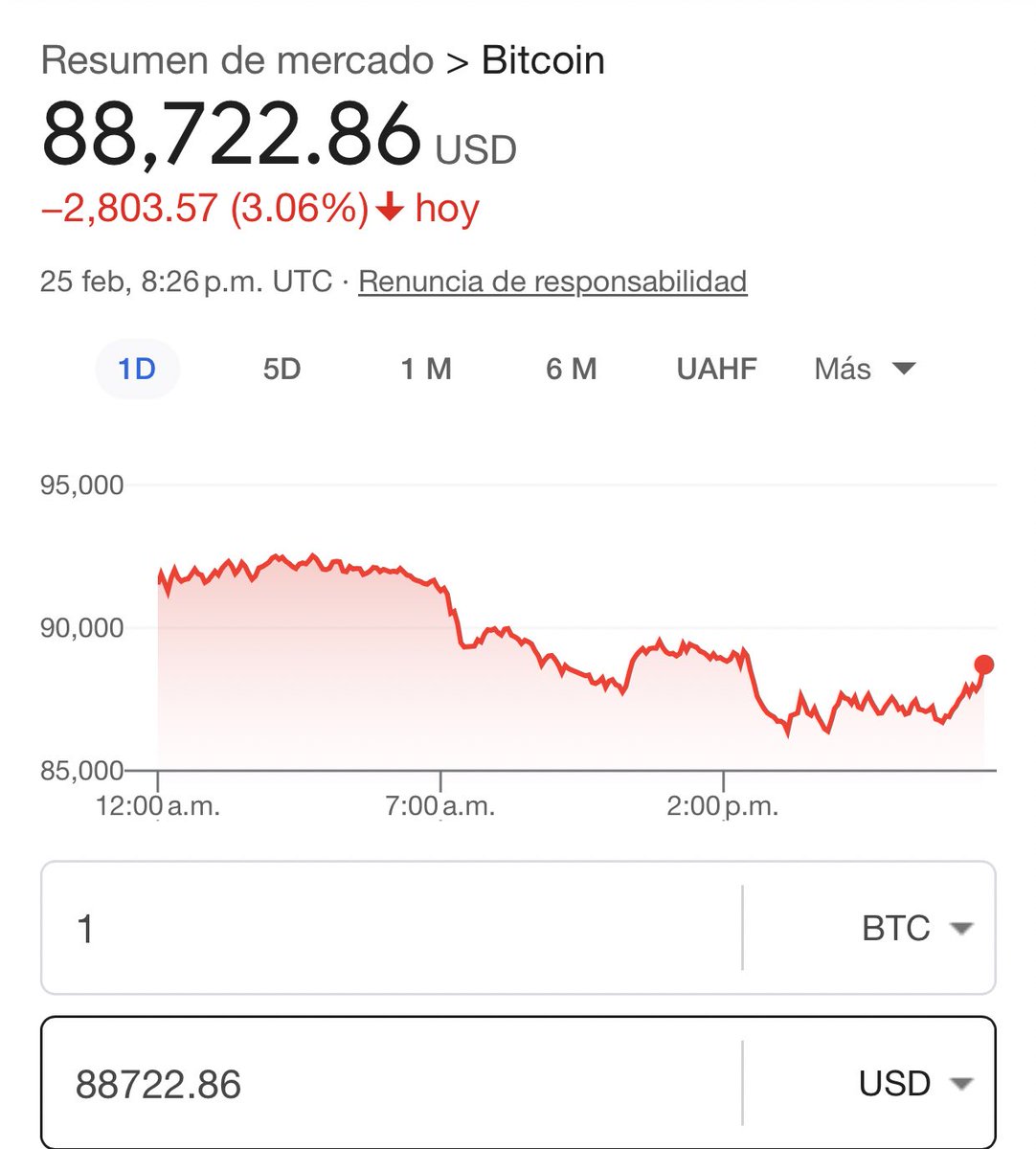

Polymarket uses Chainlink Data for 5-min markets resolution But terminal has crucial 1 minute delay What if I take Chainlink API, integrate chart and rent a server for a few bucks? This would worth me an hour and up to 6 figures profits

@EdySmol Con que no colapsen las crypto, todo bien...