Marcin Szary

202 posts

Marcin Szary

@mszary

people and technology enthusiast

Krakow, Poland Katılım Haziran 2009

145 Takip Edilen101 Takipçiler

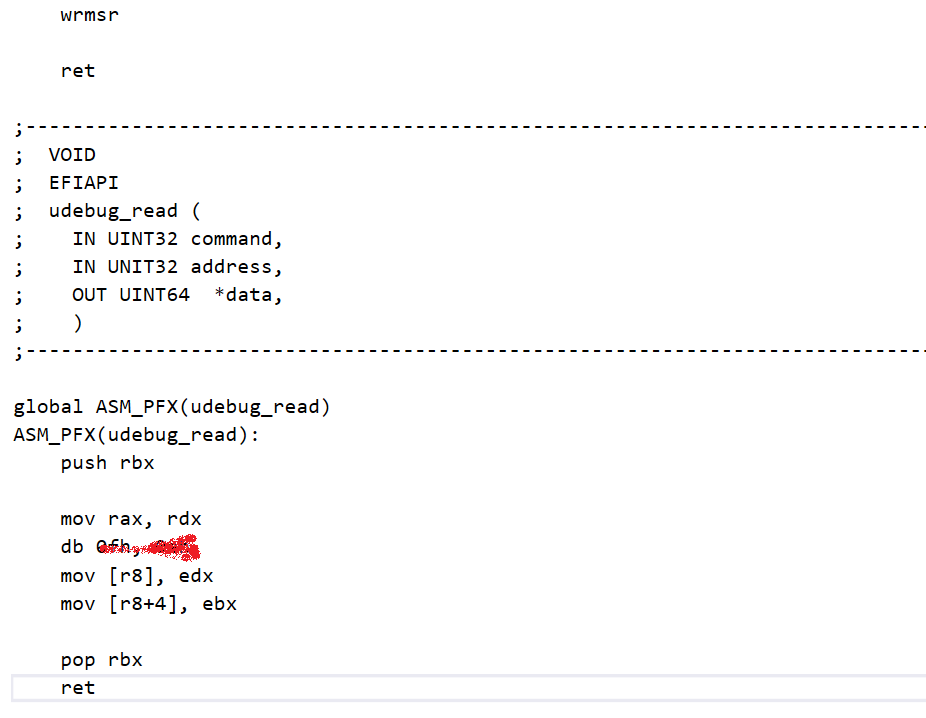

@SwiftOnSecurity While FIDO2 would do the job by preventing the attack during the authentication phase, we still need a standardized method to bind the already established sessions to the device that originated them

English

The purpose of SMS/Push/# matching MFA was to put you past most victims and thus most toolsets. There was a point you were basically immune with legacy protocols turned off in Exchange. Now that stronger methods are normalized, attackers are targeting their weaknesses. Not done.

John Hammond@_JohnHammond

Session hijacking a Microsoft 365 account! Stealing their credentials and bypassing MFA prompt with Evilginx: a reverse-proxy phishing framework! We stage a phishing domain and email pretense, and gain full access to the victim account! youtu.be/sZ22YulJwao

English

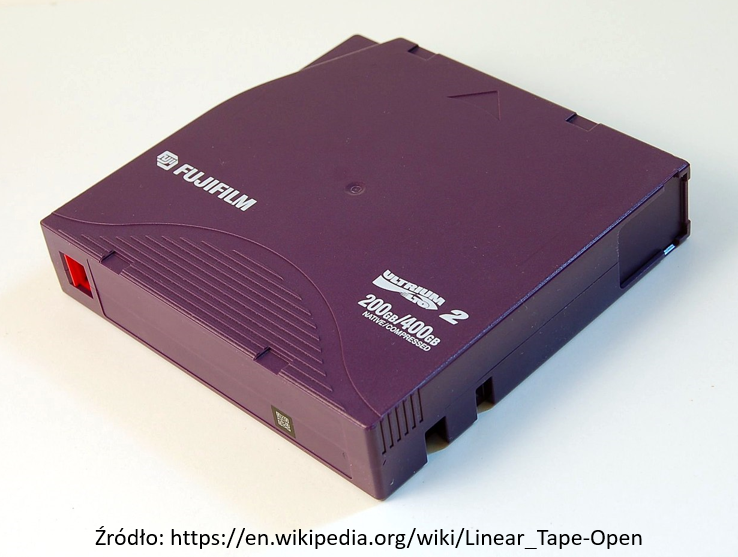

@KacperSzurek Było nawet takie pojęcie jak „reklamacja” tasm (dziwna kalka językowa od reclaim), gdzie przepisywało się fragmenty taśm na inne, kiedy dane w połowie taśmy expirowaly :) moje czasy LTO3 :)

Polski

To specjalna taśma. Używa się jej do tworzenia kopii zapasowej. W swoim komputerze pewno używasz dysku SSD ale duże korporacje, które mają terabajty danych do przechowania, korzystają właśnie z takich, wydawałoby się archaicznych metod.

Dlaczego? Jedna taśma LTO 9 może pomieścić aż 18 TB danych. A kosztuje nieco ponad 500 złotych. Zwykłe dyski HDD o tej samej pojemności są kilka razy droższe.

Skoro więc to takie świetne rozwiązanie to dlaczego raczej o nim nie słyszałeś/aś? Bo o ile sama taśma jest tania, to napęd już niekoniecznie. Nagrywarka to koszt rzędu 20 000 PLN.

A Ty jak dbasz o swój backup?

Polski

@Zaufana3Strona @mrgretzky @mszary Invitka w tekście prowadzi do zakończonego wydarzenia. Czuwaj! ;-)

Polski

Nie wszystkie metody 2FA są sobie równe – zobacz, jak można je atakować

zaufanatrzeciastrona.pl/post/nie-wszys…

Porozmawiam o tym z twórcą Evilginxa, @mrgretzky i @mszary, CTO Secfense. Zapraszam!

/Adam

Polski

@adastroworld Seems like it, indeed. 1password’s staff member did the same thing apparently: blog.1password.com/files/okta-inc…

English

Okta compromised… again. Here’s how @Cloudflare, even though we were (again) targeted, was able to mitigate the attack. And some best security practice suggestions for @okta and their customers. blog.cloudflare.com/how-cloudflare…

English

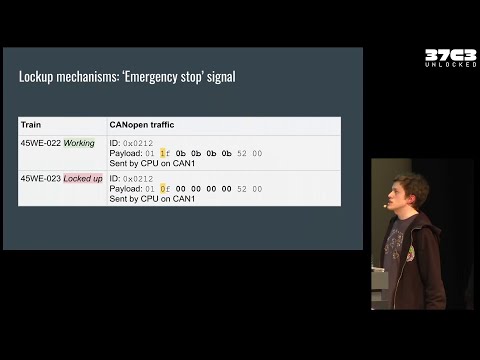

Finally my talk from @x33fcon is online! 🔥

I try my best to explain what websites could do to protect the users against reverse proxy phishing attacks like Evilginx.🪝🐟

There is also a bonus live demo at the end with some Evilginx Pro secret sauce! 💡

youtube.com/watch?v=C-Fh4s…

YouTube

English

Marcin Szary retweetledi

BREAKING: Announcing Evilginx Mastery course price & release date!

🗓️Date: May 10th 2023

💳Price: 399 EUR (359 EUR with -10% release discount)

📝Sign up here: academy.breakdev.org/evilginx-maste…

⭐️Evilginx 3.0 & online documentation will also be released on the same day!

English

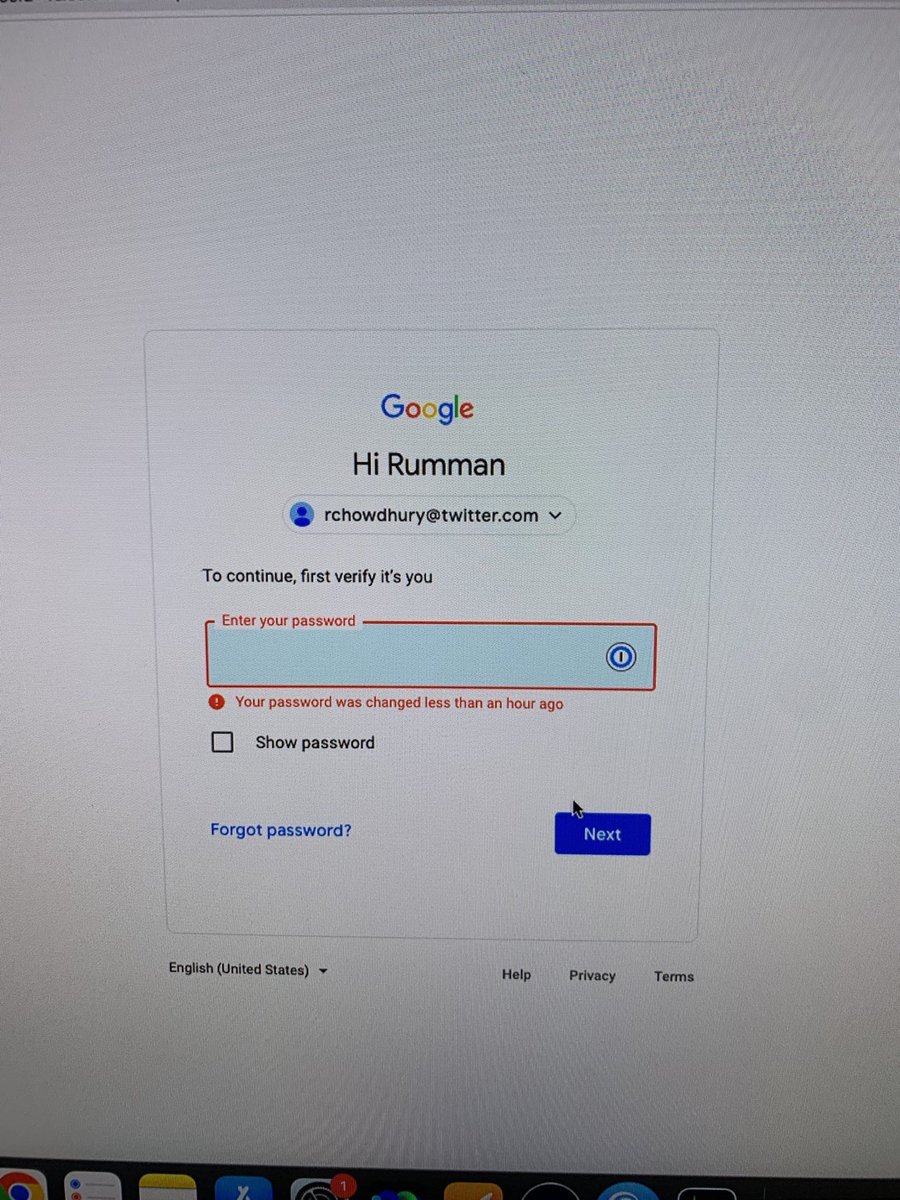

@ruchowdh Twitter does identity management by changing passwords, really?

English

@FEITIAN_Tech where could I find your CA certificates to be used for #U2F keys attestation?

English

@thomasjsn @iamdevloper I've been thinking about writing a script that just hits spacebar and backspace continuously so it's constantly saying "XXX is typing"

English

Marcin Szary retweetledi

THREAD with a couple of interesting bits from @AmnestyTech's new report on what they learned from looking for NSO Group's spyware on phones amnesty.org/en/latest/rese…

English

@niebezpiecznik Jakby nie bylo, Bank of America wspoltworzyl FIDO prawie od poczatku :)

Polski

#FIDO is amazing, it just wasn't designed to replace CAPTCHA ;) That Cloudflare's experiment seems to be doomed (blog.cloudflare.com/introducing-cr…)

#u2f #fido2 #yubico

Adam Langley@agl__

(Just grounding out the cap sensor on a security key is enough to trigger a "touch". No drinking birds required.)

English

Marcin Szary retweetledi