てつ / AI retweetledi

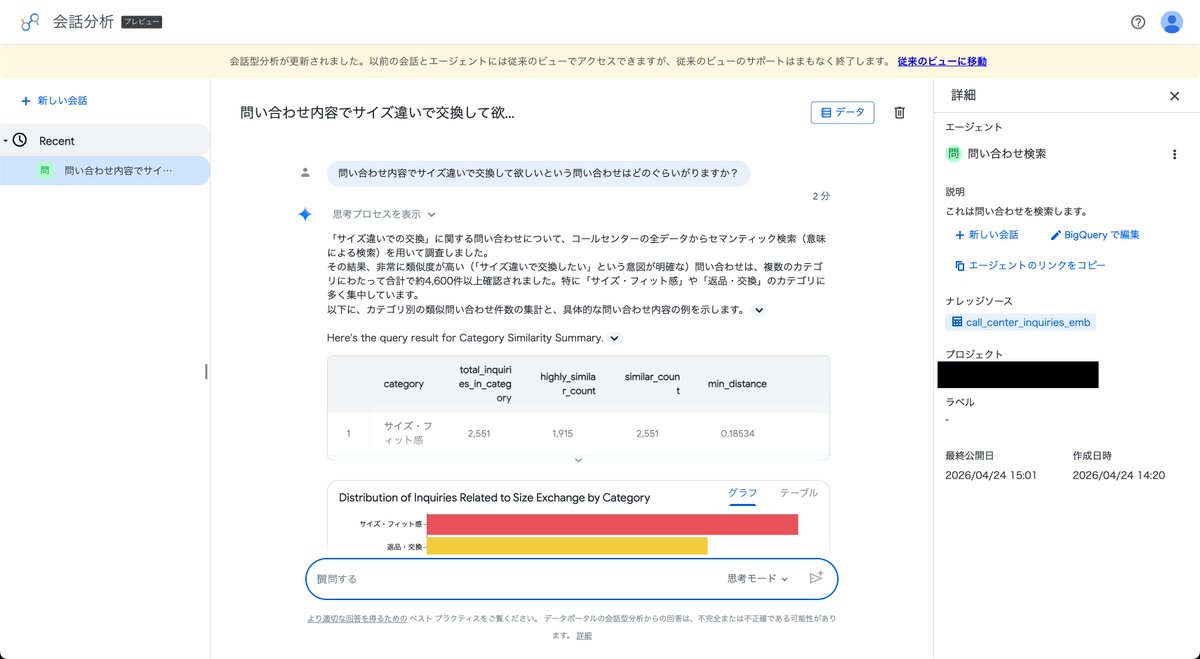

Google Cloud Next 26 で発表された Google Workspace 関連のアップデート情報をまとめた記事を執筆しました!!

Google Cloud だけでなく、Google Workspace も実は色んな情報がありました🎉

#GoogleCloudNext #GoogleWorkspace #Ggen #blog

blog.g-gen.co.jp/entry/next-26-…

日本語

てつ / AI

1.5K posts

@tetsuro_b

AI エディタ / LLM が好きな AI Man. 社内 AX やってます 🏆 Zenn AI Agent Hackathon Tech Deep Dive 賞受賞 🏆 登壇履歴↓ https://t.co/ROad43GP0O