Sabitlenmiş Tweet

도넛스프

444 posts

도넛스프

@donutsoup7

비전공 FE 3년차/WEB3/블록체인/풀스택 지향/개발관련 조언 훈수 오지랖까지 완전필요 대환영

Katılım Temmuz 2025

289 Takip Edilen149 Takipçiler

도넛스프 retweetledi

Korea Financial Innovation Program 2026 : Offline Meetup

4월 22일, 서울핀테크랩 × XRPL Korea가 함께하는 Korea Financial Innovation Program 2026의 오프라인 밋업이 진행됩니다. KFIP 2026은 서울핀테크랩과 XRPL Korea가 공동 주최하는 3개월의 Builder Accelerator Program입니다.

이번 오프라인 밋업에서는 프로그램의 전체 구조와 지원 내용을 직접 확인하고, 업계 관계자 및 참가자들과 교류하며 사업화 방향과 팀빌딩 기회를 탐색할 수 있습니다.

디지털 자산 규제·회계 동향부터 Ripple의 사업 방향, 실제 사업 사례까지 현장에서 직접 확인할 수 있습니다.

- 김진호 | 서울핀테크랩 센터장

- Jake Ku | XRPL Korea / Catalyze

- Jinnie Lee | Ripple

- 김효봉 · 최희경 | 법무법인 태평양

- Bo Kim | ITcen Creder

디지털 자산 기반 금융 서비스를 구상하거나 확장하고 싶은 빌더나 팀이라면, 프로그램 구조 이해부터 네트워킹·팀빌딩, 사업화 방향까지 확인할 수 있는 오프라인 밋업에 참여하세요. 현장 참여자에 한해 Airpods 4, 치킨 기프티콘 등이 걸린 퀴즈 이벤트도 참여하실 수 있으니 많은 참여 부탁드립니다! 🙌

👉 오프라인 밋업 신청하기 : luma.com/46atp8hi

📅 일시 : 2026년 4월 22일 수요일 14:00 - 17:00

📍 장소 : 이투데이 | 강남대로 556 19층 라운지

🎁 현장 경품 이벤트 진행 예정

KFIP 2026 참가 신청하기 : luma.com/p6h2heqg

Milgram 커뮤니티 : milgram.io/community/kfip…

한국어

도넛스프 retweetledi

🚨 FIU (금융정보분석원)

해외거래소·개인지갑 입출금 규제 강화 예고

• 개인지갑·해외거래소1,000만원 이상 송금

→ 의심거래(STR) 로 FIU 자동 보고

• 트래블룰 기준금액 폐지 → 1원부터 모든 거래에 송·수신자 정보 공유 의무(기존 100만원)

• 해외거래소·개인지갑 거래 위험도 분류:

저위험 → 허용 (정보 제공 조건)

고위험 → 거래 제한·차단

그 외 대부분 → 송·수신인 동일인 경우만 허용

✔️최종 확정 아님. 현재 입법예고 중(2026.3.30 ~ 5.11까지 의견 수렴) →규제개혁위원회·국무회의 등을 거쳐 7월경 개정 완료 → 대부분 2026년 8월 20일부터 시행 예정.

• 트래블룰·해외/개인지갑 관련 일부 2027년 초 시차 적용 가능성 있음

출처: FIU 특금법 시행령·감독규정 개정안

디지털애셋 기사 (박상혁 기자, 2026.04.10)

한국어

도넛스프 retweetledi

Axios 해킹 사태 포스트모템에 따르면, 공격 과정은 다음과 같았다.

=====

- 회사 사칭 접근: 공격자는 실제 존재하는 회사의 창업자를 사칭하여 연락했다. 회사의 외모와 브랜딩까지 복제했다.

- 가짜 Slack 워크스페이스: 해당 회사의 CI에 맞춰 브랜딩된 Slack 워크스페이스에 초대했다. LinkedIn 게시물을 공유하는 채널, 팀원 프로필, 오픈소스 메인테이너 프로필까지 정교하게 만들어두었다.

- MS Teams 미팅: 여러 참여자가 있는 것처럼 보이는 Teams 미팅을 잡았다.

- RAT 설치 유도: 미팅 중 시스템 업데이트가 필요하다는 메시지를 띄워 악성 소프트웨어를 설치하도록 유도했다. 이것이 바로 RAT(악성 원격 제어 프로그램)이었다.

=====

[axios 공급망 공격 사건: npm 생태계를 뒤흔든 3시간]

1⃣ axios, 얼마나 많이 쓰이는 라이브러리인가

JavaScript/Node.js 생태계에서 HTTP 요청을 보낼 때 가장 널리 사용되는 라이브러리가 바로 axios다. 주간 다운로드 수 약 1억 회에 달하며, 전체 클라우드 및 코드 환경의 약 80%에 존재하는 것으로 알려져 있다. 웹 애플리케이션, 모바일 앱, 백엔드 서비스, CI/CD 빌드 파이프라인까지 사실상 Node.js가 쓰이는 거의 모든 곳에서 axios를 의존성으로 사용하고 있다고 해도 과언이 아니다.

그런 axios가 2026년 3월 31일, 공급망 공격(Supply Chain Attack)의 타겟이 되었다.

2⃣ 무슨 일이 있었나

2026년 3월 31일, axios의 악성 버전 두 개(1.14.1, 0.30.4)가 npm 레지스트리에 게시되었다. 이 버전들은 정상적인 릴리즈 프로세스를 거치지 않았다. 공격자는 axios의 핵심 메인테이너인 jasonsaayman의 npm 계정을 탈취한 뒤, 39분 간격으로 두 개의 백도어 버전을 게시했다.

악성 버전에는 plain-crypto-js@4.2.1이라는 의존성이 추가되어 있었다. 이 패키지는 공격을 위해 사전 제작된 것으로, 18시간 전에 "깨끗한" 버전(4.2.0)을 먼저 게시해 레지스트리에 이력을 만들어둔 뒤, 악성 페이로드가 담긴 4.2.1을 배포하는 치밀함을 보였다.

개발자나 CI/CD 시스템이 npm install을 실행하는 순간, 이 악성 의존성의 postinstall 스크립트가 자동 실행되며 macOS, Windows, Linux를 모두 지원하는 크로스 플랫폼 원격 접근 트로이목마(RAT)가 설치되었다. Huntress에 따르면, axios@1.14.1이 게시된 지 불과 89초 만에 첫 번째 감염이 확인되었다.

악성 버전은 약 3시간 뒤 npm에서 제거되었지만, 그 짧은 시간 동안 Huntress가 모니터링하는 환경에서만 135개 이상의 엔드포인트가 공격자의 C2(명령 및 제어) 서버에 접속한 것이 확인되었다.

3⃣공격 과정: 소셜 엔지니어링에서 RAT 배포까지

이번 사건에서 가장 주목할 점은 공격의 시작이 코드 취약점이 아닌 사람을 노린 소셜 엔지니어링이었다는 것이다.

메인테이너 Jason Saayman은 GitHub에서 공격이 "표적화된 소셜 엔지니어링 캠페인"의 결과였다고 밝혔다. 공격자는 유명 기업의 관계자를 사칭해 협업을 제안하며 접근했고, 궁극적으로 메인테이너의 컴퓨터에 대한 접근 권한을 확보했다.

이번 사건의 포스트모템 글이 올라온 GitHub 이슈 10636(링크는 댓글 참고)에 따르면, 공격 과정은 다음과 같았다.

- 회사 사칭 접근: 공격자는 실제 존재하는 회사의 창업자를 사칭하여 연락했다. 회사의 외모와 브랜딩까지 복제했다.

- 가짜 Slack 워크스페이스: 해당 회사의 CI에 맞춰 브랜딩된 Slack 워크스페이스에 초대했다. LinkedIn 게시물을 공유하는 채널, 팀원 프로필, 오픈소스 메인테이너 프로필까지 정교하게 만들어두었다.

- MS Teams 미팅: 여러 참여자가 있는 것처럼 보이는 Teams 미팅을 잡았다.

- RAT 설치 유도: 미팅 중 시스템 업데이트가 필요하다는 메시지를 띄워 악성 소프트웨어를 설치하도록 유도했다. 이것이 바로 RAT(악성 원격 제어 프로그램)이었다.

Saayman은 공격자가 자신의 브라우저 세션이나 쿠키를 탈취할 수 있을 정도의 접근 권한을 확보했다고 밝혔다. Socket 이를 통해 npm과 GitHub 계정을 모두 장악할 수 있었고, 2FA/MFA가 설정되어 있었음에도 우회가 가능했다.

4⃣ 공격의 배후: 북한 연계 위협 행위자

마이크로소프트 위협 인텔리전스는 이번 공격의 인프라와 axios 침해를 북한 국가 행위자인 Sapphire Sleet에 귀속시켰다. 구글 위협 인텔리전스 그룹(GTIG)은 이 활동을 2018년부터 활동해온 재정적 동기의 북한 연계 위협 행위자 UNC1069로 분류했다.

5⃣ 왜 이 사건이 중요한가

이 사건은 단순한 해킹 사고가 아니다. 현대 소프트웨어 생태계의 구조적 취약점을 여실히 드러낸 사건이다.

Wiz는 axios가 클라우드 및 코드 환경의 약 80%에 존재하며, 스캔한 환경의 약 3%에서 악성 버전이 관찰되었다고 보고했다. axios에 의존하는 다른 패키지들을 통해 공격이 연쇄적으로 전파될 수 있었기 때문에, 실제 영향 범위는 직접 설치한 경우보다 훨씬 넓다.

SANS 연구소는 이번 사건을 "교과서적인 공급망 리스크 사례"로 평가했다. 단 하나의 메인테이너 계정이 침해됨으로써, npm 생태계에서 가장 신뢰받는 패키지 중 하나가 공격 벡터로 변했다.

메인테이너 Saayman은 이렇게 말했다. "사람을 전혀 신뢰할 수 없는 상황이 슬프다. 나의 유일한 목표는 코드로 유용한 것을 만드는 것인데, 세상은 매 순간 무언가를 훔치거나 악용하려는 사람들로 가득하다."

flavio@flaviocopes

How Axios was compromised 🤯

한국어

도넛스프 retweetledi

도넛스프 retweetledi

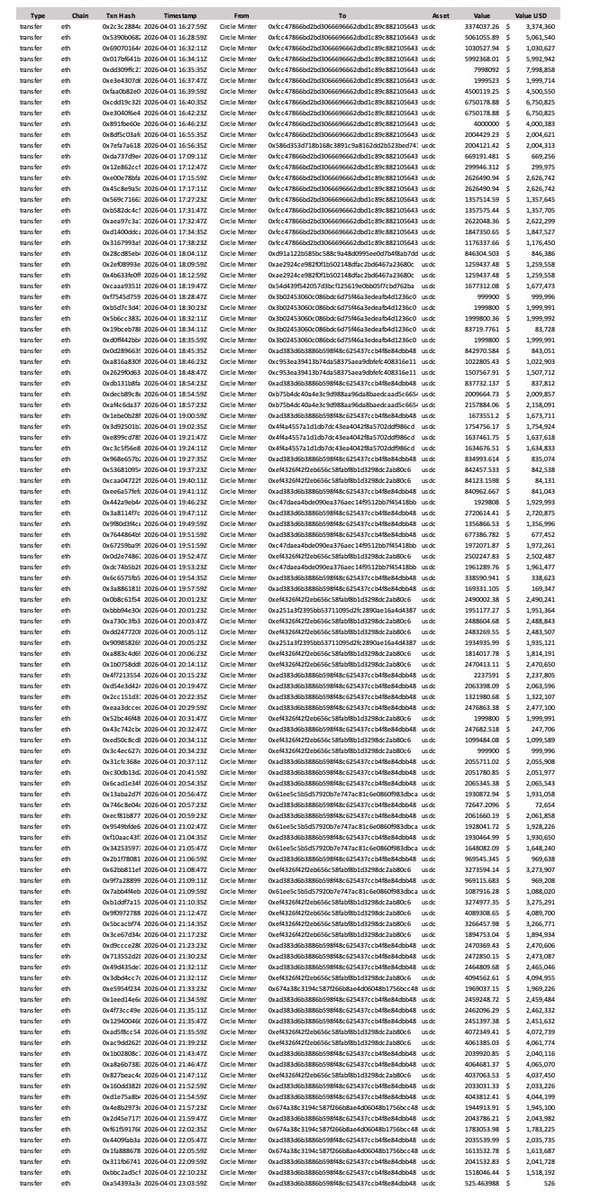

Update: $230M+ USDC bridged via CCTP from Solana to Ethereum across 100+ txns.

6 hours is how long Circle had to freeze stolen funds from the $280M+ Drift hack.

Circle is a centralized stablecoin issuer headquartered in New York and the attack began around 12 pm ET.

Why does our industry allow them to stay silent?

@jerallaire @circle @usdc

English

도넛스프 retweetledi

도넛스프 retweetledi

도넛스프 retweetledi

USDC and CCTP, powered by @circle, are officially coming to Injective.

The world's largest regulated stablecoin. Secure crosschain transfers. All natively integrated into the fastest blockchain built for finance.

Mainnet loading. ⏳

English

도넛스프 retweetledi

☁️ [Google Cloud × EWHA-CHAIN]

How is @googlecloud improving the Web3 developer experience?

@Ewhachain has been partnering with @googlecloud since February to develop next-gen Web3 builder programs and infrastructure. Before jumping into building, we explored what Google Cloud actually does from a Web3 infrastructure perspective.

Spending time spinning up nodes, cleaning data, and setting up test environments often means losing focus on actual building.

This is the core problem of Web3 DX.

Here's how Google Cloud Web3 tackles it:

1️⃣ Infrastructure: Blockchain Node Engine automates node deployment & ops

2️⃣ Data: BigQuery lets you query on-chain data directly, no pipeline needed

3️⃣ Onboarding: Web3 Portal + free testnet tokens across 11 networks

Accenture cut node deployment time by 30–50% after adopting Blockchain Node Engine. Nansen scaled to 1PB of on-chain data per day — and grew subscription conversions by 400%.

GCW3 doesn't lower the technical bar.

It removes the operational friction so builders can focus on what actually matters: building.

Check out the full article by @nyeong2eeee and Heejin Han.

👇

bit.ly/4bxqdkA

More from EWHA-CHAIN × Google Cloud coming soon ✨

English

도넛스프 retweetledi

도넛스프 retweetledi

.env를 함부로 올리시면 안됩니다.

그래서 보통 .env.example 을 만들어서 올리는데,

파일복사, 변수 지우기, 등 꽤 귀찮아요

.env.example 을 딸깍으로 만들 수 있는 npm package 추천드립니다.

아는분이 만드신건데 진짜 멋있는 분이에요

좋은 후기 부탁드립니다.

npmjs.com/package/crenvex

Dev Bora 개발자 이보라 🇰🇷@LearnerBR

이거 이해 못하면 VIBE 코딩하지 마세요

한국어

도넛스프 retweetledi

@Lovable @jaeelee2020 @haerinjeong_dev 프로젝트명: Luvia

프로젝트 설명: 여성만 가지고 있는 생체 리듬을 전략적인 생산성과 자기 이해의 도구로 전환할 수 있도록 돕는 AI 기반 스케줄링 서비스

👉 luvia-for-her.lovable.app

팀원: @donutsoup7 외

#SheBuildsIWD2026

한국어

도넛스프 retweetledi

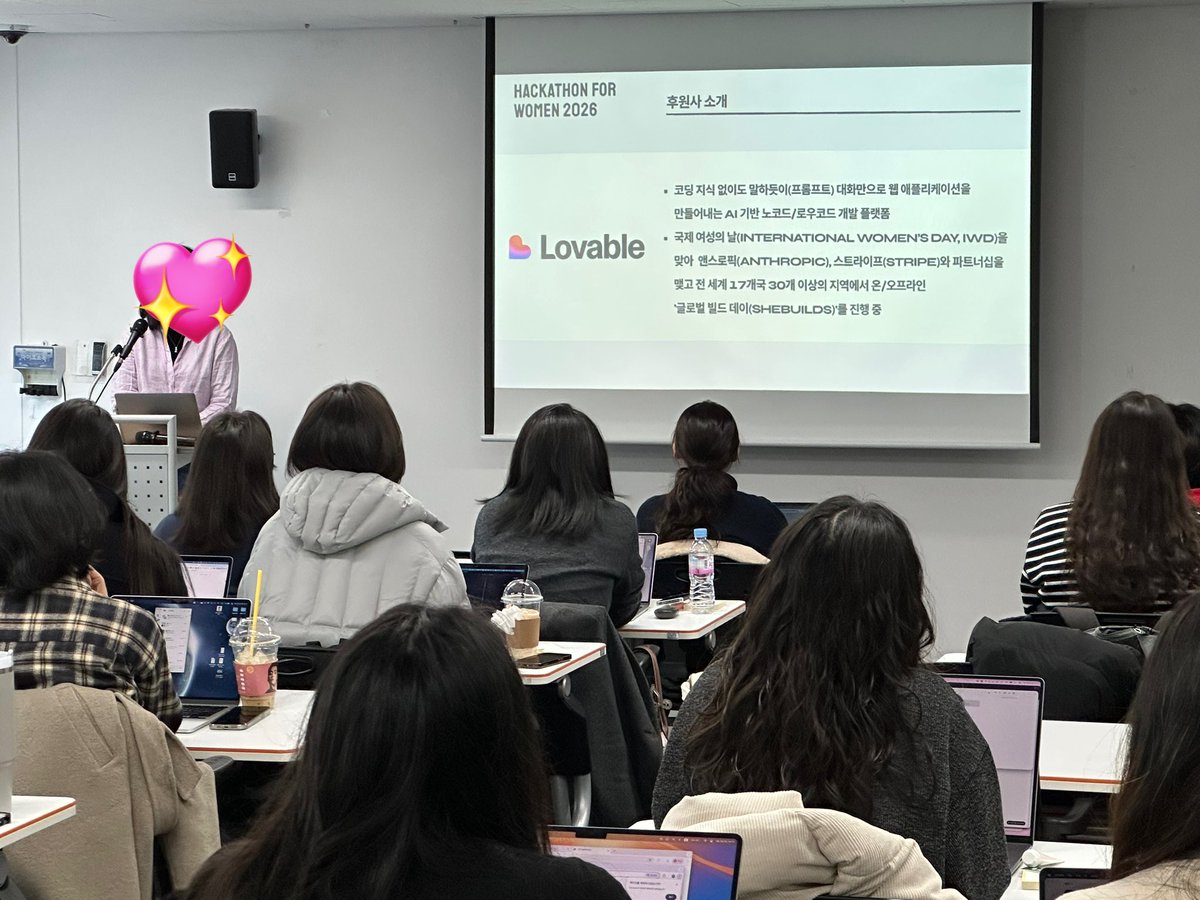

🌸 SheBuilds on Lovable — 놀라운 작품들을 소개합니다!

벌써 한 주가 지났습니다.

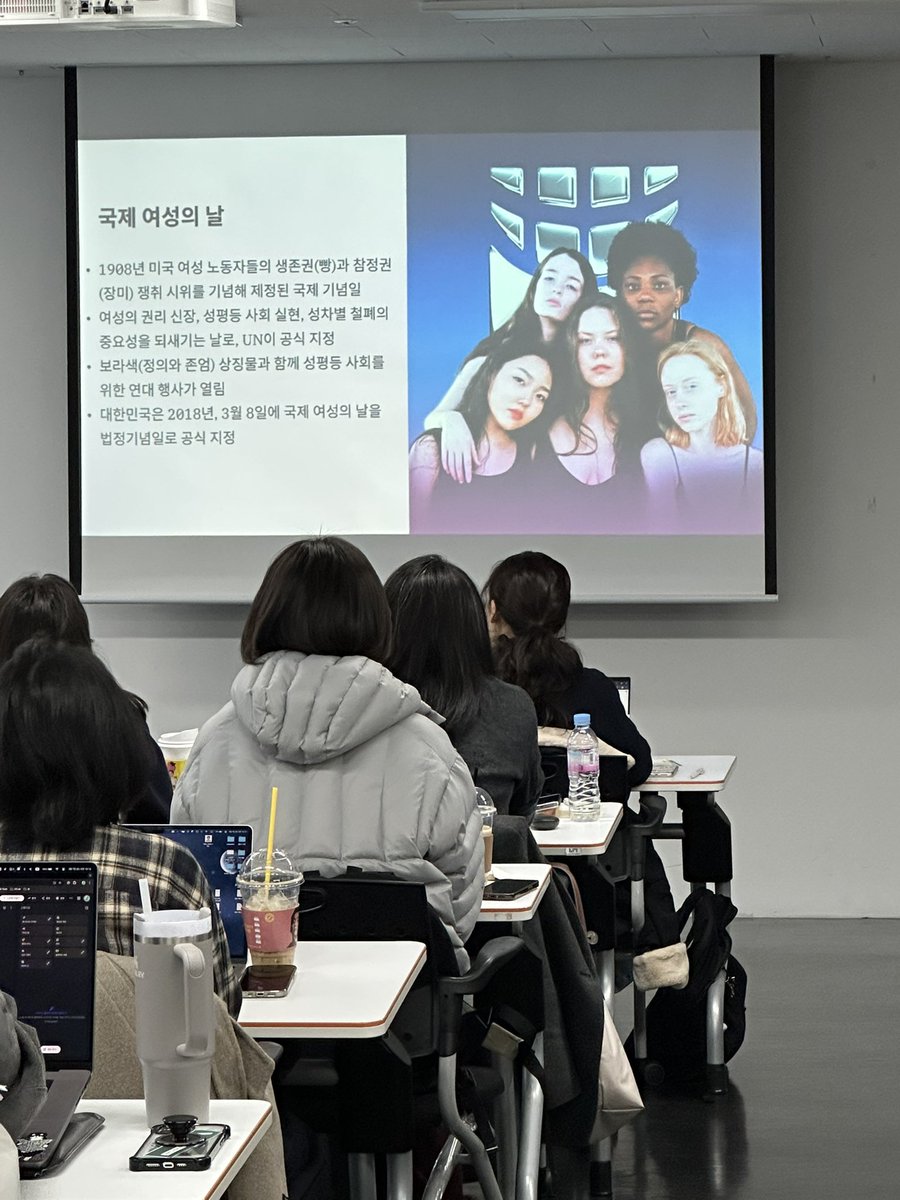

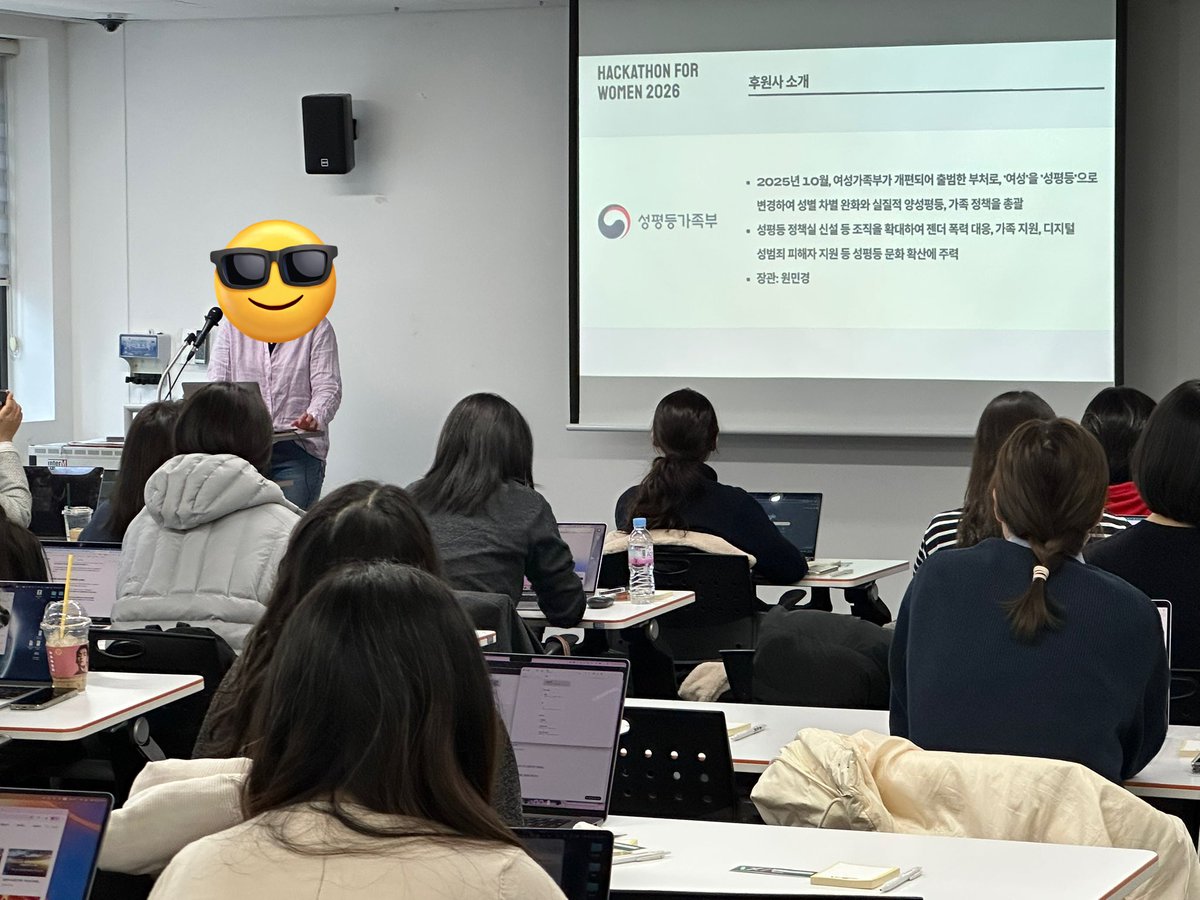

지난 세계 여성의 날, 위민후코드코리아는 @Lovable, 성평등가족부, 시민기술네트워크와 함께 #SheBuildsIWD2026 빌더톤을 개최했습니다.

세계 여성의 날을 맞아 여성 개발자들이 25불 크레딧만으로 놀라운 앱을 만들었어요.

여성 안전, 건강, 돌봄 등 사회 문제를 해결하는 창의적 프로젝트들을 아래 타래에서 만나보세요.

#WomxnWhoCodeKorea #InternationalWomensDay

한국어

도넛스프 retweetledi

도넛스프 retweetledi

도넛스프 retweetledi

도넛스프 retweetledi

We're launching Claude Community Ambassadors. Lead local meetups, bring builders together, and partner with our team.

Open to any background, anywhere in the world.

Apply: claude.com/community/amba…

English

도넛스프 retweetledi

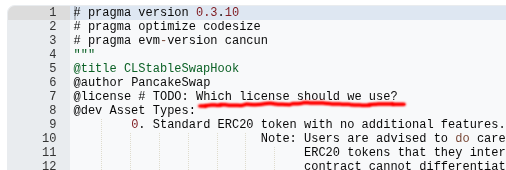

팬케이크스왑이

커브파이낸스의

코드(스마트컨트랙트)를

그대로 배껴썼는데

주석때문에 걸림

싸움구경..

Curve Finance@CurveFinance

Dear @PancakeSwap. Looks like you copied our code without asking. It is violation of its license. Not only it is illegal: historically it showed to be unwise for those who did it this way in other regards. In any case. If you want to enjoy using stableswap without legal problems and to borrow some of our expertise to keep users SAFU - you still can contact us for licensing and collaboration.

한국어